Iklan

Berita bagus untuk siapa saja yang terkena dampak Cryptolocker. Perusahaan keamanan IT FireEye dan Fox-IT telah meluncurkan layanan yang telah lama ditunggu untuk mendekripsi file yang disandera oleh ransomware terkenal Jangan Jatuh dari Scammers: Panduan Untuk Ransomware & Ancaman Lainnya Baca lebih lajut .

Ini muncul tak lama setelah peneliti yang bekerja untuk Kyrus Technology merilis posting blog yang merinci bagaimana CryptoLocker bekerja, serta bagaimana mereka merekayasa balik untuk mendapatkan kunci pribadi yang digunakan untuk mengenkripsi ratusan ribu file.

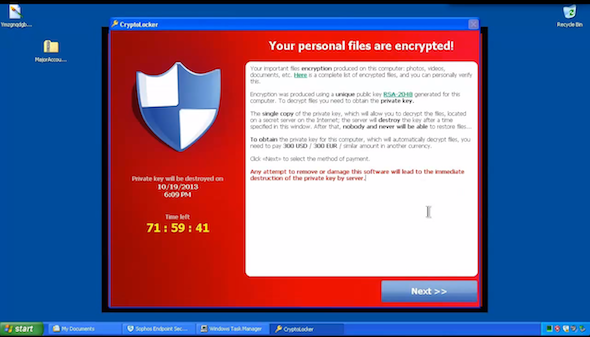

Trojan CryptoLocker pertama kali ditemukan oleh Dell SecureWorks September lalu. Ini bekerja dengan mengenkripsi file yang memiliki ekstensi file tertentu, dan hanya mendekripsi mereka setelah tebusan $ 300 dibayarkan.

Meskipun jaringan yang melayani Trojan akhirnya diturunkan, ribuan pengguna tetap terpisah dari file mereka. Sampai sekarang.

Pernahkah Anda terkena Cryptolocker? Ingin tahu bagaimana Anda bisa mendapatkan file Anda kembali? Baca terus untuk info lebih lanjut.

Cryptolocker: Mari Rekap

Ketika Cryptolocker pertama kali meledak di tempat kejadian, saya menggambarkannya sebagai ‘malware paling jahat yang pernah ada CryptoLocker Adalah Malware Nastiest Ever & Inilah Yang Dapat Anda LakukanCryptoLocker adalah jenis perangkat lunak berbahaya yang membuat komputer Anda sepenuhnya tidak dapat digunakan dengan mengenkripsi semua file Anda. Ini kemudian menuntut pembayaran moneter sebelum akses ke komputer Anda dikembalikan. Baca lebih lajut ‘. Saya akan mendukung pernyataan itu. Setelah ia mendapatkan tangan Anda di sistem Anda, ia akan menyita file-file Anda dengan enkripsi yang hampir tidak dapat dipecahkan dan menagih Anda keberuntungan kecil dalam Bitcoin untuk mendapatkannya kembali.

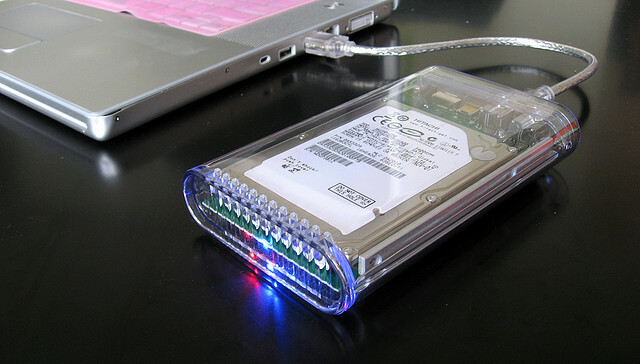

Itu juga tidak hanya menyerang hard drive lokal. Jika ada hard drive eksternal atau drive jaringan yang dipetakan terhubung ke komputer yang terinfeksi, itu juga akan diserang. Hal ini menyebabkan kekacauan dalam bisnis di mana karyawan sering berkolaborasi dan berbagi dokumen pada drive penyimpanan yang terhubung ke jaringan.

Penyebaran CryptoLocker yang mematikan juga merupakan sesuatu yang harus dilihat, seperti jumlah uang yang fenomenal yang didapatnya. Kisaran perkiraan mulai $ 3 juta ke a mengejutkan $ 27 juta, ketika para korban membayar tebusan yang diminta secara massal, bersemangat untuk mendapatkan kembali file mereka.

Tidak lama kemudian, server yang digunakan untuk melayani dan mengontrol malware Cryptolocker dihapus di ‘Tovar operasional‘, Dan basis data para korban ditemukan. Ini adalah upaya gabungan pasukan polisi dari berbagai negara, termasuk AS, Inggris, dan sebagian besar negara Eropa, dan melihat pemimpin gerombolan di belakang malware yang didakwa oleh FBI.

Yang membawa kita ke hari ini. CryptoLocker secara resmi mati dan dimakamkan, meskipun banyak orang tidak dapat mengaksesnya menyita file, terutama setelah server pembayaran dan kontrol diturunkan sebagai bagian dari Operasi Server.

Tapi masih ada harapan. Inilah cara CryptoLocker dibalik, dan bagaimana Anda bisa mendapatkan file Anda kembali.

Bagaimana Cryptolocker Terbalik

Setelah Kyrus Technologies merekayasa balik CryptoLocker, hal berikutnya yang mereka lakukan adalah mengembangkan mesin dekripsi.

File yang dienkripsi dengan malware CryptoLocker mengikuti format tertentu. Setiap file terenkripsi dilakukan dengan kunci AES-256 yang unik untuk file tertentu. Kunci enkripsi ini kemudian dienkripsi dengan pasangan kunci publik / pribadi, menggunakan algoritma RSA-2048 yang hampir kedap air.

Kunci publik yang dihasilkan unik untuk komputer Anda, bukan file yang dienkripsi. Informasi ini, bersama dengan pemahaman tentang format file yang digunakan untuk menyimpan file yang dienkripsi berarti bahwa Kyrus Technologies dapat membuat alat dekripsi yang efektif.

Tapi ada satu masalah. Meskipun ada alat untuk mendekripsi file, itu tidak berguna tanpa kunci enkripsi pribadi. Akibatnya, satu-satunya cara untuk membuka kunci file yang dienkripsi dengan CryptoLocker adalah dengan kunci pribadi.

Untungnya, FireEye dan Fox-IT telah memperoleh proporsi signifikan dari kunci pribadi Cryptolocker. Rincian tentang bagaimana mereka mengelola ini tipis di tanah; mereka hanya mengatakan bahwa mereka mendapatkannya melalui 'berbagai kemitraan dan membalikkan keterlibatan rekayasa'.

Perpustakaan kunci pribadi ini dan program dekripsi yang dibuat oleh Kyrus Technologies berarti bahwa korban CryptoLocker sekarang punya cara untuk mendapatkan file mereka kembali, dan tanpa biaya untuk mereka. Tetapi bagaimana Anda menggunakannya?

Decrypting A CryptoLocker Infected Hard Drive

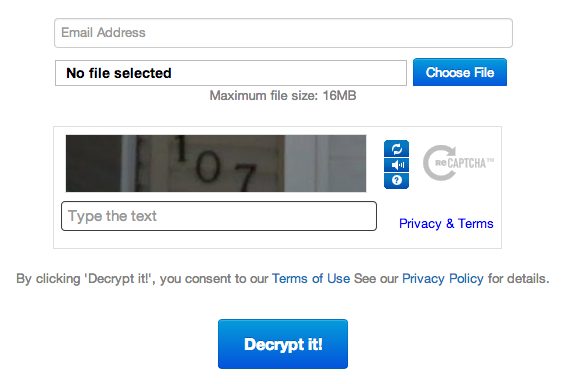

Pertama, telusuri ke decryptcryptolocker.com. Anda akan membutuhkan file sampel yang telah dienkripsi dengan malware Cryptolocker.

Kemudian, unggah ke situs web DecryptCryptoLocker. Ini akan diproses, dan (semoga) mengembalikan kunci pribadi yang terkait dengan file yang kemudian akan diemailkan kepada Anda.

Lalu, itu masalah mengunduh dan menjalankan executable kecil. Ini berjalan pada baris perintah, dan mengharuskan Anda menentukan file yang ingin Anda dekripsi, serta kunci pribadi Anda. Perintah untuk menjalankannya adalah:

Decryptolocker.exe –kunci “

”

Hanya mengulangi - Ini tidak akan berjalan secara otomatis pada setiap file yang terpengaruh. Anda harus membuat skrip ini dengan Powershell atau file Batch, atau menjalankannya secara manual berdasarkan file-per-file.

Jadi, Apa Kabar Buruknya?

Namun tidak semua berita baik. Ada sejumlah varian baru CryptoLocker yang terus beredar. Meskipun mereka beroperasi dengan cara yang mirip dengan CryptoLocker, belum ada perbaikan untuk mereka, selain membayar uang tebusan.

Lebih banyak berita buruk. Jika Anda sudah membayar tebusan, Anda mungkin tidak akan pernah melihat uang itu lagi. Meskipun ada beberapa upaya luar biasa yang dilakukan untuk membongkar jaringan CryptoLocker, tidak ada uang yang diperoleh dari malware telah dipulihkan.

Ada pelajaran lain yang lebih relevan untuk dipelajari di sini. Banyak orang membuat keputusan untuk menghapus hard drive mereka dan mulai lagi daripada membayar tebusan. Ini bisa dimengerti. Namun, orang-orang ini tidak akan dapat memanfaatkan DeCryptoLocker untuk memulihkan file mereka.

Jika Anda mendapatkan dipukul dengan ransomware serupa Don't Pay Up - Cara Mengalahkan Ransomware!Bayangkan saja jika seseorang muncul di depan pintu Anda dan berkata, "Hei, ada tikus di rumah Anda yang tidak Anda ketahui. Beri kami $ 100 dan kami akan menyingkirkan mereka. "Ini adalah Ransomware ... Baca lebih lajut dan Anda tidak ingin membayar, Anda mungkin ingin berinvestasi dalam hard drive eksternal atau USB Drive yang murah dan menyalin file terenkripsi Anda. Ini membuka kemungkinan pemulihannya di kemudian hari.

Ceritakan Tentang Pengalaman CryptoLocker Anda

Apakah Anda terkena Cryptolocker? Sudahkah Anda mengembalikan file Anda? Beritahu aku tentang itu. Kotak komentar di bawah.

Kredit Foto: Kunci Sistem (Yuri Samoiliv), OWC hard drive eksternal (Karen).

Matthew Hughes adalah pengembang dan penulis perangkat lunak dari Liverpool, Inggris. Dia jarang ditemukan tanpa secangkir kopi hitam pekat di tangannya dan benar-benar mengagumi Macbook Pro dan kameranya. Anda dapat membaca blognya di http://www.matthewhughes.co.uk dan ikuti dia di twitter di @matthewhughes.