Iklan

Anda memiliki perangkat lunak anti-virus pada PC Anda, pemindai anti-malware, pemindai langsung untuk mengambil cacing dan intrusi aktif lainnya, dan firewall. Komputer dan datanya aman... benar?

Seperti yang kita lihat lebih dan lebih baru-baru ini, memiliki pengaturan PC yang aman hanya satu bagian dari menjaga keamanan data Anda. Sambungkan ke router yang tidak aman dan semua kerja keras Anda sia-sia.

Router jarang tiba dalam keadaan aman, tetapi bahkan jika Anda telah meluangkan waktu untuk mengkonfigurasi router nirkabel (atau kabel) Anda dengan benar, itu masih dapat membuktikan menjadi tautan lemah dalam keamanan komputer Anda.

Ini Seperti Default: Mengamankan Router Baru Anda

Opsi default untuk router mungkin merupakan kelemahan terbesar. Suka kamera keamanan rumah yang streaming online Apakah Cams Keamanan Rumah Anda Dialirkan Online Tanpa sepengetahuan Anda? Baca lebih banyak , orang cenderung menginstal-dan-lupa, mengabaikan fakta bahwa hampir setiap model memiliki nama pengguna dan kata sandi yang sama.

Brian Krebs melaporkan baru-baru ini email spam telah digunakan untuk meretas router dengan memalsukan email dari penyedia telekomunikasi, meminta target mengklik tautan dan mengirimkannya ke halaman dengan kode tersembunyi yang mencoba untuk:

"... jalankan apa yang dikenal sebagai serangan pemalsuan permintaan lintas situs terhadap kerentanan yang diketahui dalam dua jenis router, UT Starcom dan TP-Link. Halaman berbahaya kemudian akan memanggil frame inline tersembunyi (juga dikenal sebagai "iframe") yang mencoba masuk ke halaman administrasi router korban menggunakan daftar kredensial default yang dikenal yang dibangun di dalamnya perangkat. "

Serangan yang berhasil menulis ulang pengaturan DNS router, mengirim korban ke versi palsu dari situs yang memanen login.

Siapa pun yang memasang router baru di jaringan rumah mereka perlu meluangkan waktu untuk menghapus semua nama pengguna dan kata sandi default dan ganti dengan kata sandi / pass-string mereka sendiri, lebih disukai aman dan mudah diingat yang kemudian diubah secara teratur.

Kerentanan NAT-PMP

Pada akhir 2014 Matt Hughes melaporkan bahwa kerentanan NAT-PMP memengaruhi sesuatu di wilayah 1,2 juta router, dengan perusahaan keamanan AS Rapid7 menemukan itu 1,2 Juta Router Rentan Dibajak. Apakah Anda Salah Satu dari Mereka? Baca lebih banyak "2,5% [router] rentan terhadap penyerang mencegat lalu lintas internal, 88% untuk penyerang mencegat lalu lintas keluar, dan 88% terhadap serangan penolakan layanan sebagai akibat dari kerentanan ini."

Sementara gateway NAT pada router tidak boleh menerima data internal yang tidak ditujukan ke alamat internal, perangkat yang memilikinya firmware yang salah dikonfigurasi tanpa disadari memungkinkan komputer eksternal membuat aturan, yang berpotensi mengarah pada kebocoran data dan identitas pencurian.

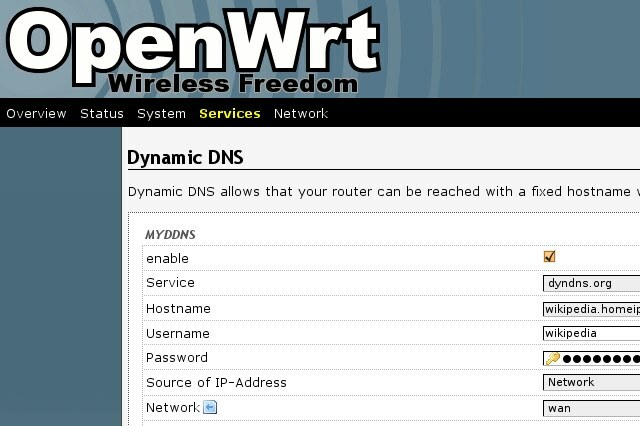

Memperbaiki masalah ini mengharuskan produsen router melepaskan tambalan. Atau, Anda dapat menginstal a firmware open source yang aman, seperti DD-WRT Apa itu OpenWrt dan mengapa saya harus menggunakannya untuk router saya?OpenWrt adalah distribusi Linux untuk router Anda. Ini dapat digunakan untuk apa pun yang menggunakan sistem Linux tertanam. Tetapi apakah itu cocok untuk Anda? Apakah router Anda kompatibel? Mari lihat. Baca lebih banyak atau WRT Terbuka.

Apakah Router WPA Anda seaman yang Anda Pikirkan?

Siapa pun yang menggunakan WPA untuk mengamankan router mereka akan dimaafkan karena berpikir bahwa dengan memasukkan kode sandi (dan secara teratur diubah) bahwa mereka membuat koneksi aman ke Internet.

Sebagian besar router Wi-Fi modern memiliki fitur teknologi WPS yang mem-bypass WPA, dan membuat koneksi ke router dengan menggunakan tombol atau PIN 8-digit jauh lebih mudah.

Sayangnya dengan mudah muncul kerentanan. Seperti dilansir James Bruce, dengan koneksi yang kuat dan router yang rentan, the PIN WPS dapat diubah dengan paksa hanya dalam 2 jam Pikirkan Wifi Anda yang Dilindungi WPA Aman? Pikirkan Lagi - Here Comes The ReaverSekarang, kita semua harus waspada akan bahaya mengamankan jaringan dengan WEP, yang saya tunjukkan sebelumnya bagaimana Anda bisa meretas dalam 5 menit. Saran selalu menggunakan WPA atau ... Baca lebih banyak , dan mendapatkan PIN ini akan mengungkapkan kode sandi WPA kepada penyerang.

Pada beberapa router, menonaktifkan PIN WPS adalah suatu opsi, tetapi ini tidak selalu melakukan apa yang diklaimnya, sebaliknya menonaktifkan PIN yang ditentukan pengguna alih-alih opsi default. Sangat tidak ideal. Solusi terbaik dalam hal ini adalah dengan menonaktifkan jaringan nirkabel di router Anda, dan menunggu pembaruan dari ISP atau produsen router Anda (lihat situs web mereka).

Apakah ISP Anda Menyalahkan?

Sebelumnya pada tahun 2015 kami belajar bahwa model tertentu Perute Pirelli dikirim ke pelanggan dengan bug Apakah ISP Anda Membuat Jaringan Rumah Anda Tidak Aman?Apakah router Anda membiarkan penyusup masuk ke jaringan rumah Anda? Jangan terjebak oleh masalah keamanan router rumah, dibawa ke Anda oleh ISP Anda sendiri! Kami menunjukkan kepada Anda cara menguji router Anda. Baca lebih banyak yang begitu mudah untuk mengeksploitasi nenekmu bisa melakukannya.

Seperti yang saya laporkan:

"Yang perlu Anda lakukan adalah memasukkan alamat IP yang menghadap ke web dari router, suffix dengan wifisetup.html (jadi sesuatu seperti 1.2.3.4/wifisetup.html) dan Anda dapat mulai bermain-main dengan konfigurasi router. Peretas ahli kemudian dapat mulai mengatur rute ke jaringan, mulai mengendus lalu lintas Internet, bahkan berpotensi menyerang komputer tanpa firewall terpasang. ”

Sejauh ini, masalah ini terbatas pada model tunggal Pirelli P.DGA4001N, tetapi menimbulkan pertanyaan yang mengkhawatirkan tentang bagaimana router dikonfigurasikan oleh pabrikan.

Pernahkah Anda mengalami masalah dengan pengaturan default pada router Anda? Mungkin Anda telah dipengaruhi oleh satu atau lebih masalah yang disoroti di sini. Apa yang harus dilakukan oleh produsen router dan ISP untuk mengurangi masalah ini? Ceritakan pendapat Anda pada komentar Anda.

Kredit Gambar: Asim18, Moxfyre

Christian Cawley adalah Wakil Editor untuk Keamanan, Linux, DIY, Pemrograman, dan Penjelasan Teknologi. Ia juga memproduksi The Really Useful Podcast dan memiliki pengalaman luas dalam dukungan desktop dan perangkat lunak. Sebagai kontributor majalah Linux Format, Christian adalah seorang penggerutu Raspberry Pi, pencinta Lego dan penggemar game retro.