Iklan

Topi hitam adalah film terbaru yang menampilkan peretasan sebagai titik plot utama, dan melukiskan gambaran yang menakutkan tentang apa yang dapat dilakukan oleh para genius komputer yang kejam. Tetapi seberapa akurat itu? Haruskah kita khawatir? Saya berbicara dengan Jeff Schmidt, pendiri JAS Global Advisors dan Fellow Asuransi-Risiko Zurich di The Atlantic Council, tentang film, beberapa ketidakakuratannya, dan apa yang dapat kita pelajari dari Topi hitam.

Apa Topi hitam Semua tentang?

Untuk memberikan latar belakang diskusi ini, inilah sinopsis singkat film ini. Peringatan spoiler: jika Anda belum melihatnya, dan Anda tidak ingin tahu alurnya, Anda mungkin ingin kembali ke artikel ini setelah Anda melihatnya (meskipun angka box-office dan ulasan biasa-biasa saja menunjukkan bahwa itu mungkin tidak sebanding dengan $ 20 biayanya untuk melihatnya di teater).

Singkatnya, a peretas Pelajari Cara Meretas Dari Situs Web dan Tutorial TerbaikEnam situs peretas dalam artikel ini dapat membantu Anda mempelajari cara meretas. Artikel kami menjelaskan situs mana yang terbaik dan mengapa. Baca lebih banyak , Nicholas Hathaway, dibawa keluar dari penjara oleh pemerintah Amerika dan Cina untuk membantu mereka melacak sumber serangan dunia maya di pembangkit nuklir di Hong Kong (serangan itu termasuk potongan kode yang ditulis oleh Hathaway tahun lalu). Setelah serangan lain di Mercantile Trade Exchange di Chicago, beberapa kucing dan tikus dengan penjahat, bertengkar sebuah restoran Korea, dan beberapa rekening bank yang disembunyikan, Hathaway dan agen-agennya memulihkan HDD dari nuklir reaktor.

Karena kerusakan fisik pada drive, agen Amerika meminta akses ke NSA yang sangat rahasia alat rekonstruksi data Apa Pemulihan Data Dan Bagaimana Cara Kerjanya?Jika Anda pernah mengalami kehilangan data yang besar, Anda mungkin bertanya-tanya tentang pemulihan data - bagaimana cara kerjanya? Baca lebih banyak disebut Black Widow, tetapi ditolak. Hathaway meretas ke NSA dan menggunakan alat untuk menemukan lokasi sumber serangan siber.

Menuju ke Jakarta mereka menemukan bahwa peretas sedang merencanakan sesuatu di Malaysia. Setelah menuju ke lokasi serangan berikutnya, mereka beralasan bahwa serangan terhadap pembangkit nuklir itu merupakan uji coba — rencana peretas adalah membanjiri sungai Malaysia. lembah untuk menghancurkan sejumlah tambang timah, yang akan memungkinkan dia dan gengnya menghasilkan banyak uang di pasar timah menggunakan dana yang mereka curi dari Bertukar.

Tak perlu dikatakan, ada beberapa adegan pengejaran, tembak-menembak, dan beberapa pertempuran pisau, tapi Hathaway, yang hacker yang baik Apa Perbedaan Antara Peretas Yang Baik & Peretas yang Buruk? [Pendapat]Sesekali, kami mendengar sesuatu di berita tentang peretas mengambil situs, mengeksploitasi a banyak program, atau mengancam untuk menggoyangkan jalan mereka ke area keamanan tinggi di mana mereka seharusnya bukan milik. Tapi jika... Baca lebih banyak , akhirnya membunuh peretas jahat dan mencari uang dengan uangnya.

Seberapa Akurat Itu?

Secara umum, Topi hitam telah mendapat respons yang cukup positif di sisi teknis. Kevin Poulsen, mantan peretas dan konsultan di Topi hitam, kata Gizmodo bahwa itu mungkin hal yang paling otentik yang dilakukan di ranah peretasan film. Ketika saya berbicara dengan Schmidt, dia menekankan bahwa dia pikir tim di belakang film telah melakukan banyak upaya untuk memperbaiki keadaan, dan melakukan yang benar-benar pekerjaan bagus, meski "komplotan Rube Goldberg terlalu rumit," yang — meski agak menuntut di daerah suspensi-tak percaya — ia merasa menghibur.

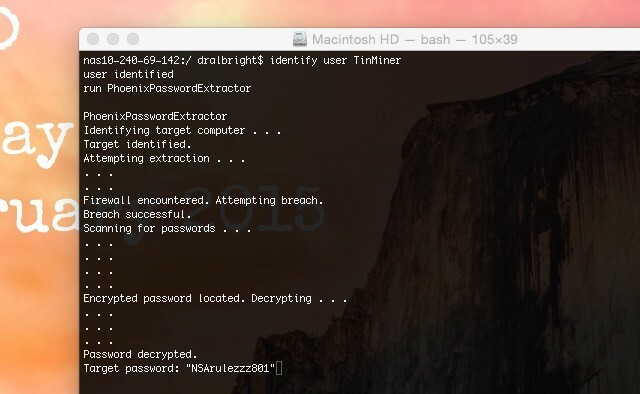

Di luar keseluruhan reaksi positif, Schmidt menunjukkan beberapa hal menarik dalam plot yang membuatnya berhenti. Misalnya, jika organisasi seperti NSA telah mengembangkan program rekonstruksi data Black Widow, mereka tidak akan membuatnya dapat diakses melalui internet, dan mereka pasti akan melindunginya dengan sesuatu yang lebih kuat daripada otentikasi nama pengguna dan kata sandi yang sederhana Mengunci Layanan Ini Sekarang Dengan Otentikasi Dua FaktorOtentikasi dua faktor adalah cara cerdas untuk melindungi akun online Anda. Mari kita lihat beberapa layanan yang dapat Anda kunci dengan keamanan yang lebih baik. Baca lebih banyak . Demikian pula, forensik komputer Selidiki Atau Atasi Masalah Sistem Komputer Dengan OSForensics [Windows] Baca lebih banyak tidak sesederhana memulai program dan menunggu pop-up dengan informasi penting.

Demikian pula, penggambaran alat-alat seperti whois dan bicara menyederhanakan prosesnya cukup sedikit - mereka tidak hanya bekerja seperti sulap. Schmidt mengatakan bahwa "orang baik biasanya berbicara dengan orang jahat tentang sesuatu yang lebih sederhana, seperti IRC atau Twitter," yang sedikit mengejutkan saya; agen pemerintah yang berbicara dengan penjahat dunia maya melalui Twitter terdengar seperti sesuatu dari film!

Dan, tentu saja, untuk membuat film ini menarik, para penulis harus membuat plot yang rumit, terlibat, dan cocok untuk misteri yang mendebarkan. Jika peretas cukup canggih untuk menjatuhkan pembangkit listrik tenaga nuklir, kata Schmidt, mereka tidak perlu melalui masalah dalam menggunakan taktik rumit seperti membanjiri lembah sungai Malaysia untuk mempengaruhi pasar timah, yang telah mereka susupi melalui serangan terhadap komoditas bertukar.

Taktik lain yang digunakan untuk membuat film ini lebih menarik adalah memberi para peretas seni bela diri dan pelatihan melawan senjata, sesuatu yang biasanya tidak mereka miliki.

Apa yang Bisa Kita Pelajari Topi hitam?

Ketika tiba saatnya, bahkan jika Topi hitam bukan penggambaran yang realistis tentang kehidupan peretasan, masih ada beberapa hal yang dapat kita pelajari darinya. Ketika saya bertanya kepada Schmidt apakah kita akan melihat peningkatan jumlah serangan seperti yang digambarkan dalam film, dia mengatakan itu, sementara reaktor nuklir dan perdagangan pertukaran dan bendungan semua memiliki komponen komputer dan berpotensi diserang, “kenyataannya adalah hal yang kita benar-benar harus khawatirkan adalah semakin membosankan barang... orang jahat mencuri uang dan kekayaan intelektual serta informasi untuk memengaruhi, memeras, menyuap, dan memeras setiap hari. ”

Dia mengakui bahwa kegiatan seperti ini tidak terlalu mengasyikkan, dan sepertinya tidak akan ada film tentang mereka dalam waktu dekat, tetapi di sinilah kita perlu memusatkan perhatian kita. Sayangnya, bagaimanapun, kita cenderung melihat jenis serangan ini meningkat di masa depan — peretas semakin canggih, metode semakin rumit, dan, seperti yang dijelaskan Schmidt, "Pertahanan ada di belakang pelanggaran." Pada saat ini, metode peretas lebih efektif daripada yang digunakan untuk bertahan melawan mereka, dan mereka kemungkinan akan tetap begitu sampai perkembangan teknis baru mengubah meja.

The Takeaway

Seperti yang diharapkan, Topi hitam adalah akun tersensor tentang bagaimana rasanya menjadi seorang hacker. Tetapi, seperti halnya banyak fiksi, ada butir kebenaran yang dapat ditemukan di sepanjang cerita. Semoga mereka yang menonton film ini akan terinspirasi untuk belajar lebih banyak tentang perang cyber dan keamanan cyber sehingga kesadaran akan masalah hari ini menjadi lebih luas. Meskipun Topi hitam membutuhkan sedikit imajinasi untuk menghargai, itu memang menarik perhatian pada masalah penting di dunia saat ini, dan itu selalu baik.

Sudahkah kau melihat Topi hitam? Apa yang kamu pikirkan? Bagaimana perasaan Anda tentang penggambaran terorisme dunia maya dan perang dunia maya dalam film ini? Bagikan pemikiran Anda di bawah ini!

Kredit gambar: Gambar Universal, Pengusaha wanita memegang tablet melalui Shutterstock.

Dann adalah strategi konten dan konsultan pemasaran yang membantu perusahaan menghasilkan permintaan dan arahan. Ia juga menulis blog tentang strategi dan pemasaran konten di dannalbright.com.