Iklan

Ada hutan di sana. Dari trojan ke cacing ke phisher ke apotek, web tampaknya penuh bahaya. Menjaga diri Anda aman tidak hanya membutuhkan perangkat lunak yang tepat, tetapi juga pemahaman tentang jenis ancaman apa yang harus diwaspadai.

Di situlah "HackerProof: Panduan Anda untuk Keamanan PC" Datang. Panduan yang luar biasa ini, dipersembahkan oleh Anda oleh Make Smithse milik Matt Smith, memberikan panduan keamanan PC yang objektif, terperinci, tetapi mudah dipahami.

Pada akhir panduan ini, Anda akan tahu persis apa arti keamanan PC dan, yang lebih penting, apa yang perlu Anda lakukan untuk menjaga keamanan PC Anda.

Pengetahuan adalah kekuatan; mempersenjatai dirimu!

Daftar Isi

§1 – Pengantar Keamanan PC

§2 – Galeri Malware

§3 – Peradaban Innocent: Keamanan Sistem Operasikawat

§4 – Kebiasaan Keamanan yang Baik

§5 – Metode Perlindungan

§6 – Memilih Perangkat Lunak Keamanan

§7 – Bersiap untuk yang Terburuk - dan Cadangan!

§8 – Memulihkan dari Malware

§9 – Kesimpulan

1. Pengantar Keamanan PC

1.1 Apa itu Keamanan PC?

Istilah "keamanan PC" atau "keamanan komputer" tidak jelas secara ekstrim. Mereka memberi tahu Anda sedikit, seperti kebanyakan istilah umum.

Ini karena keamanan PC adalah bidang yang sangat beragam. Di satu sisi Anda memiliki peneliti profesional dan akademis yang dengan hati-hati mencoba menemukan dan memperbaiki masalah keamanan di berbagai perangkat. Di sisi lain, ada juga komunitas kutu buku komputer inventif yang secara teknis amatir (dalam arti harfiah kata - mereka tidak dibayar dan tidak didukung oleh lembaga atau perusahaan yang diakui) tetapi sangat terampil dan mampu memberikan input yang bermanfaat dari mereka sendiri.

Keamanan PC terkait dengan keamanan komputer secara keseluruhan, termasuk masalah seperti keamanan jaringan dan Keamanan internet 5 Cara untuk Memeriksa Keamanan Koneksi Internet AndaApakah koneksi internet Anda aman? Inilah yang perlu Anda ketahui untuk tetap aman dan aman di jaringan apa pun yang terhubung. Baca lebih banyak . Sebagian besar ancaman yang dapat menyerang komputer Anda hanya dapat bertahan karena Internet dan, pada dalam beberapa kasus, kelangsungan hidup ancaman keamanan secara langsung terkait dengan cacat keamanan di beberapa server kelas atas perangkat keras. Namun, rata-rata pengguna PC tidak memiliki kendali atas ini.

Ini berarti bahwa keamanan PC - yang didefinisikan sebagai perlindungan komputer pribadi yang Anda miliki - memiliki mental benteng. Adalah tanggung jawab Anda untuk melindungi benteng Anda dari apa pun yang mungkin ada di yang tidak dikenal di balik temboknya. Mentalitas ini dinyatakan dalam istilah yang digunakan oleh perusahaan yang ingin menjual perangkat lunak keamanan PC kepada Anda. Kata-kata seperti “firewall Tiga Firewall Gratis Terbaik untuk Windows Baca lebih banyak "" Blocker "dan" shield "mudah ditemukan di iklan perangkat lunak keamanan PC.

Kata-kata ini seharusnya menjelaskan tujuan keamanan PC, tetapi tidak selalu demikian. Informasi yang diterima dari perusahaan yang menjual perangkat lunak keamanan cenderung bias dalam mendukung produk mereka, juga, masalah membingungkan lebih lanjut.

Panduan ini memberikan panduan keamanan PC yang objektif, terperinci, tetapi mudah dipahami. Pada akhir panduan ini Anda akan tahu persis apa arti keamanan PC dan, yang lebih penting, apa yang perlu Anda lakukan untuk menjaga keamanan PC Anda.

1.2 Sejarah Singkat Virus Komputer

Virus komputer tidak selalu menjadi ancaman utama. Virus paling awal, yang menyebar sendiri pada tahun 1970-an melalui jaringan internet pertama (seperti ARPANET Jadi Siapa yang Menciptakan Internet? [Teknologi Dijelaskan] Baca lebih banyak ), adalah program yang relatif biasa yang terkadang tidak lebih dari menampilkan pesan di terminal komputer.

Virus tidak mulai mendapat perhatian sebagai ancaman keamanan serius sampai pertengahan dan akhir 1980-an. Periode ini melihat sejumlah yang pertama di bidang virus komputer, seperti virus Otak, yang secara luas dianggap sebagai virus yang kompatibel dengan PC IBM pertama. Virus ini mampu menginfeksi sektor boot komputer MS-DOS, memperlambatnya atau menjadikannya tidak dapat digunakan.

Setelah malware yang paling awal diketahui jumlah virus dengan cepat menggenjot sebagai kutu buku cerdas melihat kesempatan untuk terlibat dalam sedikit vandalisme online dan membuktikan pengetahuan teknis mereka kepada rekan-rekan mereka. Perhatian media terhadap virus menjadi umum di awal tahun 90-an, dan ketakutan virus besar pertama terjadi di sekitar virus komputer Michelangelo. Seperti ratusan virus komputer setelahnya, Michelangelo memicu kepanikan media dan jutaan orang di seluruh dunia khawatir bahwa data mereka akan segera dihapus. Kepanikan ini terbukti salah tempat, tetapi menyoroti media pada malware yang belum pudar.

Proliferasi surel Diagnosis Masalah Server Email dengan Alat Gratis Baca lebih banyak pada akhir 1990-an menulis bab selanjutnya tentang malware. Bentuk komunikasi standar ini adalah, dan sampai sekarang, adalah metode populer yang digunakan untuk mereproduksi malware. Email mudah dikirim dan virus terlampir mudah disamarkan. Popularitas surel juga bertepatan dengan tren yang terbukti lebih penting dalam evolusi malware - kebangkitan komputer pribadi. Sementara jaringan perusahaan biasanya dikelola oleh tim orang yang dibayar untuk menjaga keamanan mereka, komputer pribadi digunakan oleh orang biasa yang tidak memiliki pelatihan di lapangan.

Tanpa munculnya komputer pribadi banyak dari ancaman keamanan yang meningkat dalam ribuan tahun yang baru tidak akan mungkin terjadi. Cacing akan memiliki lebih sedikit target, trojan akan terdeteksi dengan cepat, dan ancaman baru seperti phishing tidak ada gunanya. Komputer pribadi memberi mereka yang ingin menulis perangkat lunak berbahaya bidang penuh dengan target mudah.

Kuncinya, tentu saja, adalah untuk memastikan Anda bukan salah satu dari mereka.

2. Galeri Malware

2.1 Virus Tradisional atau Trojan

Malware, melalui sebagian besar riwayat, telah menyebar karena kesalahan pengguna; artinya, pengguna PC mengambil beberapa tindakan untuk memicu virus untuk beraksi. Contoh klasik dari ini adalah membuka lampiran email. Virus, yang disamarkan sebagai file gambar atau jenis file umum lainnya, akan beraksi setelah pengguna membuka file. Membuka file dapat menyebabkan kesalahan, atau file dapat terbuka seperti biasa, menipu pengguna untuk berpikir tidak ada yang salah. Dalam kasus apa pun, virus tersebut memerlukan tindakan pengguna agar dapat menyebar. Reproduksi dimungkinkan bukan karena cacat keamanan dalam kode program melainkan melalui penipuan.

Pada akhir 1990-an jenis malware ini, lebih sering disebut virus, sejauh ini merupakan yang paling mengancam. Kebanyakan orang baru mengenal email dan tidak tahu bahwa membuka lampiran dapat menginfeksi komputer mereka. Layanan email jauh lebih canggih: tidak ada filter spam yang efektif yang mampu menyimpan virus email spam keluar dari kotak masuk, juga tidak ada solusi antivirus yang efektif yang secara otomatis memindai email lampiran. Dalam beberapa tahun terakhir, kemajuan teknologi pada kedua bidang ini membuatnya kurang efektif untuk mengirim virus email, tetapi masih ada jutaan orang yang tidak memiliki perangkat lunak keamanan dan tidak keberatan membuka email lampiran.

Karena virus email sekarang menjadi ancaman yang relatif terkenal, desain virus menjadi lebih kreatif. Virus sekarang dapat "bersembunyi" dalam tipe file yang oleh sebagian besar orang dianggap aman, seperti Lembar kerja Excel Cara Memecah Spreadsheet Excel CSV Besar Menjadi File TerpisahSalah satu kekurangan Microsoft Excel adalah ukuran spreadsheet yang terbatas. Jika Anda perlu membuat file Excel Anda lebih kecil atau membagi file CSV besar, baca terus! Baca lebih banyak dan file PDF. Bahkan mungkin saja virus menginfeksi PC Anda melalui browser web Anda jika Anda mengunjungi halaman web yang mengandung virus tersebut.

Beberapa pengguna PC membanggakan bahwa menghindari virus hanyalah masalah akal sehat - jika Anda tidak mengunduh file dari sumber yang tidak diketahui dan tidak mengunduh lampiran email, Anda akan baik-baik saja. Saya tidak setuju dengan pandangan ini. Sementara banyak ancaman dapat dihindari dengan hati-hati, virus dengan metode reproduksi dan infeksi baru terus dikembangkan.

2.2 Trojans

Trojan, walaupun berbeda dari virus dalam muatannya, dapat menginfeksi PC melalui metode yang sama yang tercantum di atas. Sementara virus mencoba menjalankan kode berbahaya pada PC Anda, Trojan mencoba untuk memungkinkan pihak ketiga untuk mengakses beberapa atau semua fungsi komputer Anda. Trojan dapat menginfeksi komputer melalui hampir semua metode yang dapat digunakan virus. Memang, baik virus dan Trojan sering disatukan sebagai malware, karena beberapa ancaman keamanan memiliki sifat yang terkait dengan virus dan Trojan.

2.3 Cacing

Istilah "worm" menggambarkan metode infeksi dan reproduksi virus daripada muatan yang dikirimkan. Namun, metode infeksi ini unik dan berbahaya, sehingga pantas dikategorikan sendiri.

Worm adalah malware yang mampu menginfeksi komputer tanpa pengguna mengambil tindakan apa pun (selain menyalakan komputer mereka dan terhubung ke Internet). Tidak seperti malware yang lebih tradisional, yang biasanya mencoba bersembunyi di file yang terinfeksi, worm menginfeksi komputer melalui kerentanan jaringan.

Cacing stereotip menyebar dengan mengirimkan salinannya secara acak ke spam AKU P. alamat Cara Menggunakan Alamat IP Palsu dan Menyembunyikan Diri Anda Secara OnlineTerkadang Anda perlu menyembunyikan alamat IP Anda. Berikut adalah beberapa cara untuk menutupi alamat IP Anda dan menyelubungi diri Anda secara online untuk anonimitas. Baca lebih banyak . Setiap salinan memiliki instruksi untuk menyerang kerentanan jaringan tertentu. Ketika PC yang ditargetkan secara acak dengan kerentanan ditemukan, worm menggunakan kerentanan jaringan untuk mendapatkan akses ke PC dan mengirimkan muatannya. Setelah itu terjadi, worm kemudian menggunakan PC yang baru terinfeksi untuk mengirim spam ke I.P. alamat, memulai proses dari awal lagi.

Pertumbuhan eksponensial adalah kuncinya di sini. Cacing SQL Slammer, dirilis pada Januari 2003, menggunakan metode ini untuk menginfeksi sekitar 75.000 komputer dalam waktu 10 menit sejak rilis awal. (Sumber: Wired)

Seperti banyak ancaman keamanan PC, istilah "worm" mencakup berbagai ancaman malware. Beberapa cacing menyebar dengan menggunakan kelemahan dalam keamanan email untuk secara otomatis mengirim spam melalui email begitu mereka menginfeksi sistem. Yang lain memiliki muatan yang sangat tertarget. Stuxnet, worm komputer baru-baru ini, ditemukan memiliki kode yang diyakini banyak orang dirancang khusus untuk menyerang program penelitian nuklir Iran. (Sumber: Bruce Schneier)

Meskipun worm ini diperkirakan telah menginfeksi ribuan komputer, muatan sebenarnya dirancang untuk itu hanya berlaku setelah worm bertemu dengan jenis jaringan tertentu - jenis yang digunakan Iran untuk uranium produksi. Tidak peduli siapa sasarannya, kecanggihan Stuxnet memberikan contoh yang bagus tentang bagaimana worm yang dapat bereproduksi secara otomatis dapat menginfeksi sistem tanpa penggunanya memiliki petunjuk sedikit pun.

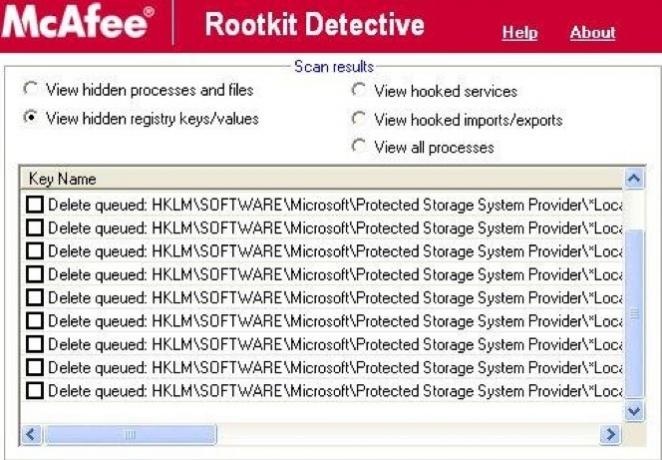

2.4 Rootkit

Sedikit malware yang jahat, rootkit mampu mendapatkan akses istimewa ke komputer dan bersembunyi dari pemindaian antivirus biasa. Rootkit istilah digunakan terutama sebagai sarana untuk menggambarkan jenis muatan tertentu. Rootkit dapat menginfeksi sistem dan mereproduksi diri mereka sendiri menggunakan sejumlah taktik. Mereka dapat beroperasi seperti worm atau mereka menyembunyikan diri di file yang tampaknya sah.

Sony, misalnya, menemukan dirinya berada dalam air panas ketika para pakar keamanan menemukan bahwa beberapa CD musik yang didistribusikan oleh Sony dikirimkan bersama rootkit yang mampu memberikan akses administratif sendiri pada PC Windows, menyembunyikan diri dari kebanyakan pemindaian virus, dan mengirimkan data ke jarak jauh lokasi. Tampaknya, ini adalah bagian dari skema perlindungan penyalinan yang salah arah.

Dalam banyak hal, muatan rootkit berupaya mencapai tujuan yang sama dengan virus atau Trojan biasa. Payload mungkin mencoba untuk menghapus atau merusak file, atau mungkin mencoba untuk mencatat penekanan tombol Anda, atau mungkin mencoba untuk menemukan kata sandi Anda dan kemudian mengirimkannya ke pihak ketiga. Ini semua hal yang dapat dilakukan oleh virus atau Trojan, tetapi rootkit jauh lebih efektif dalam menyamarkan diri mereka saat mereka melakukan pekerjaan mereka. Rootkit sebenarnya menumbangkan sistem operasi, menggunakan kelemahan keamanan dalam sistem operasi untuk menyamarkan dirinya sebagai kritis file sistem atau, dalam kasus yang parah, menulis sendiri ke file sistem kritis, membuat penghapusan tidak mungkin tanpa merusak operasi sistem. (Sumber: Wired)

Berita baiknya adalah rootkit lebih sulit dikodekan daripada kebanyakan jenis malware lainnya. Semakin dalam rootkit ingin terjun ke sistem operasi PC, semakin sulit rootkit itu akan dibuat, karena bug apa pun dalam kode rootkit dapat menyebabkan crash pada PC yang ditargetkan atau mengubah antivirus perangkat lunak. Ini mungkin buruk untuk PC, tetapi mengalahkan titik mencoba menyembunyikan rootkit di tempat pertama.

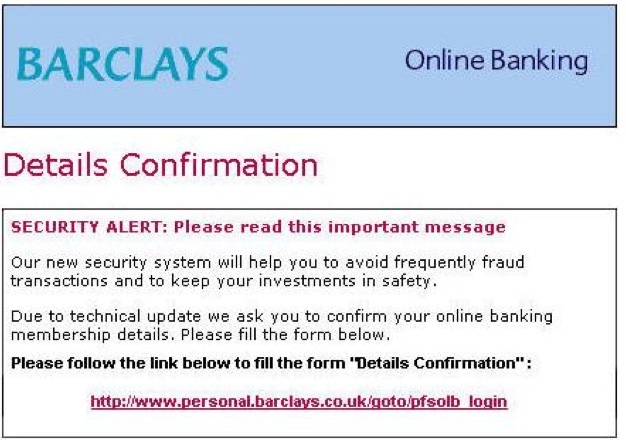

2.5 Phishing dan Farmasi

Dunia malware pada 1990-an terlihat aneh dibandingkan hari ini. Saat itu, malware sering ditulis oleh peretas yang ingin menampilkan bakat mereka dan mendapatkan ketenaran di antara rekan-rekan mereka. Kerusakan yang terjadi sangat parah, tetapi seringkali terbatas pada komputer yang terinfeksi. Malware modern, bagaimanapun, seringkali tidak lebih dari alat yang digunakan oleh penjahat yang berusaha mencuri informasi pribadi. Informasi ini kemudian dapat digunakan untuk membajak kartu kredit, membuat identifikasi palsu, dan melakukan segala macam kegiatan ilegal yang dapat berdampak parah pada kehidupan korban.

Pengelabuan Dapatkan Peringatan Instan Terhadap Virus Komputer Baru & Email Phishing Baca lebih banyak dan Farming adalah teknik yang paling menggambarkan elemen kriminal dari ancaman keamanan PC. Ancaman ini penting, tetapi sama sekali tidak menyerang PC Anda secara teknis. Sebaliknya mereka menggunakan PC Anda untuk menipu Anda dan mencuri informasi penting.

Kedua istilah ini terkait erat. Farming adalah teknik yang digunakan untuk mengarahkan seseorang ke situs web palsu. Phishing adalah tindakan mengambil informasi pribadi dengan menyamar sebagai entitas yang dapat dipercaya. Teknik-teknik ini sering dilakukan secara langsung: teknik farmasi mengirim seseorang ke situs web palsu yang kemudian digunakan untuk "menipu" informasi pribadi dari orang tersebut.

Contoh klasik serangan semacam ini dimulai dengan email yang tampaknya dikirim dari bank Anda. Email tersebut menyatakan bahwa telah ada dugaan pelanggaran keamanan server online bank Anda dan Anda perlu mengubah nama pengguna dan kata sandi Anda. Anda diberikan tautan ke situs web bank Anda. Halaman, setelah dibuka di browser Anda, meminta Anda untuk mengonfirmasi nama pengguna dan kata sandi yang ada dan kemudian mengetikkan nama pengguna dan kata sandi baru. Anda melakukannya, dan situs webnya berterima kasih atas kerja sama Anda. Anda tidak menyadari ada yang salah sampai Anda mencoba masuk ke situs web bank Anda pada hari berikutnya dengan mengikuti bookmark di browser Anda.

2.6 Malware - The Catch All

Sementara para bajingan di atas secara luas diakui sebagai masalah serius dengan karakteristik yang pasti, tetap saja sulit untuk mengkategorikan ancaman karena ekosistem ancaman keamanan beragam dan terus-menerus berubah. Inilah sebabnya mengapa istilah malware digunakan begitu sering: itu adalah tangkapan sempurna untuk semua yang mencoba merusak komputer Anda atau mencoba menggunakan komputer Anda untuk membahayakan Anda.

Sekarang Anda tahu tentang beberapa ancaman keamanan PC yang paling umum, Anda mungkin bertanya-tanya apa yang dapat Anda lakukan tentang mereka. Tempat terbaik untuk memulai diskusi itu adalah dengan sistem operasi.

3. Peradaban Innocent: Keamanan Sistem Operasi

Sistem operasi yang Anda gunakan memiliki dampak signifikan terhadap ancaman malware yang perlu Anda ketahui dan metode yang dapat Anda gunakan untuk melawannya. Malware, dalam banyak kasus, diprogram untuk mengambil keuntungan dari exploit tertentu dalam sistem operasi tertentu. Malware yang dikodekan untuk memanfaatkan kerentanan jaringan di Windows tidak dapat menginfeksi komputer OS X karena kode jaringannya jauh berbeda. Demikian juga, virus yang mencoba menghapus file driver yang ditemukan di komputer Windows XP tidak akan berpengaruh pada mesin Linux karena drivernya sangat berbeda.

Saya pikir itu akurat untuk mengatakan bahwa sistem operasi yang Anda pilih memiliki dampak yang lebih besar pada keamanan keseluruhan PC Anda daripada variabel tunggal lainnya. Dengan mengingat hal itu, mari kita melihat beberapa sistem operasi umum dan bagaimana mereka menangani keamanan.

3.1 Windows XP

Diperkenalkan pada tahun 2001, Windows XP dengan cepat menjadi sistem operasi Microsoft yang paling kritis. Itu dicintai untuk antarmuka yang relatif sederhana, yang menawarkan peningkatan tetapi tetap akrab bagi pengguna Windows 95, 98 dan ME. Itu juga terbukti relatif ramping untuk sistem operasi Windows baru, dan tetap mampu berjalan pada mesin yang lebih tua yang tidak dapat menangani sistem operasi Windows yang lebih baru.

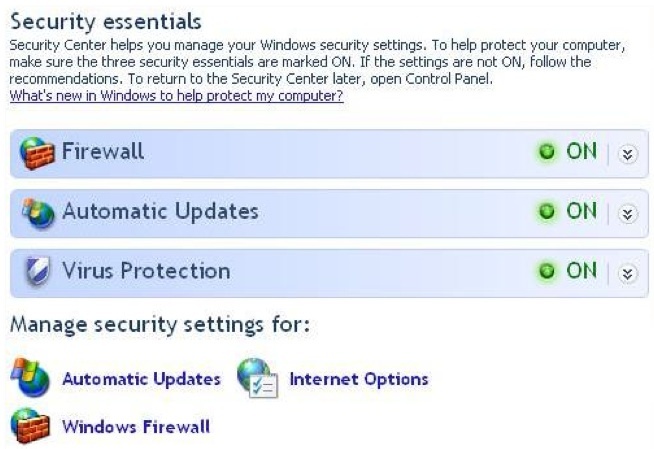

Pada saat peluncurannya, Windows XP memperkenalkan beberapa peningkatan keamanan penting dibandingkan sistem operasi Windows sebelumnya. Itu menutup beberapa lubang keamanan yang membuatnya mudah untuk mengacaukan dengan sistem Windows dengan menggunakan akun jaringan kosong atau kesalahan sertifikasi. Keamanan Windows XP menerima tambahan besar dalam Windows XP Paket Layanan 2 dengan diperkenalkannya Pusat Keamanan Windows, yang membuatnya lebih mudah bagi pengguna untuk mengetahui apakah komputer Windows XP mereka dilindungi oleh perangkat lunak anti-malware dan memiliki pembaruan keamanan yang sesuai diinstal.

Namun, Windows XP adalah sistem operasi yang hampir sepuluh tahun, dan selama bertahun-tahun telah diserang tanpa henti oleh peretas. Popularitas Windows XP menjadikannya pilihan yang jelas bagi malware yang ingin menginfeksi komputer sebanyak mungkin. Selain itu, Windows XP tidak memiliki akses ke sejumlah fitur keamanan yang ditingkatkan yang merupakan standar pada Windows 7.

Secara keseluruhan, Windows XP adalah sistem operasi umum terburuk yang saat ini tersedia dari sudut pandang keamanan. Itu tidak memiliki fitur keamanan baru, dipahami dengan baik oleh malware pengkodean itu, dan sering diserang.

3.2 Windows 7

Sistem operasi terbaru dari Microsoft, Windows 7 adalah penyempurnaan dari Windows Vista yang sangat dikritik (informasi dalam bagian ini sebagian besar berlaku untuk Vista, juga). Windows 7 tidak semudah dijalankan seperti Windows XP, tetapi ia menawarkan banyak fitur baru, termasuk fitur yang berkaitan dengan keamanan.

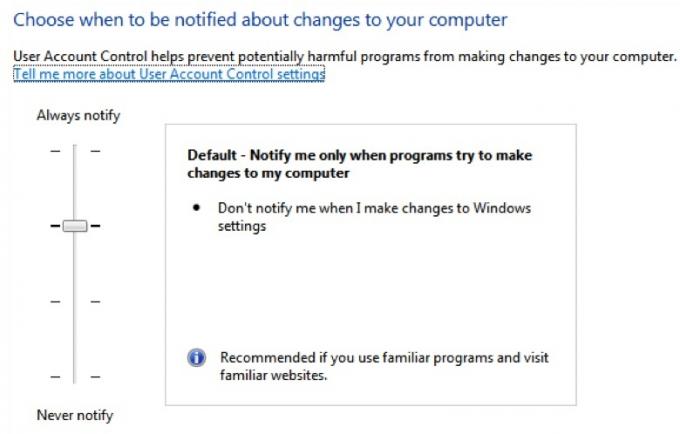

Misalnya, Kontrol Akun Pengguna adalah fitur baru yang diperkenalkan di Vista dan juga disertakan dalam Windows 7. Ketika pertama kali tiba, UAC biasanya diejek di media - Apple bahkan membuat iklan tentang itu. Itu langkah aneh karena OS X memiliki fungsi yang sama, dan karena UAC sangat penting dalam hal keamanan. Ini melindungi PC Anda dengan memastikan bahwa program tidak dapat memperoleh hak akses yang tinggi untuk sistem Anda tanpa izin. Sebelum ke UAC, malware dapat dengan mudah melakukan ini tanpa pengguna pernah mengetahui yang lebih bijak.

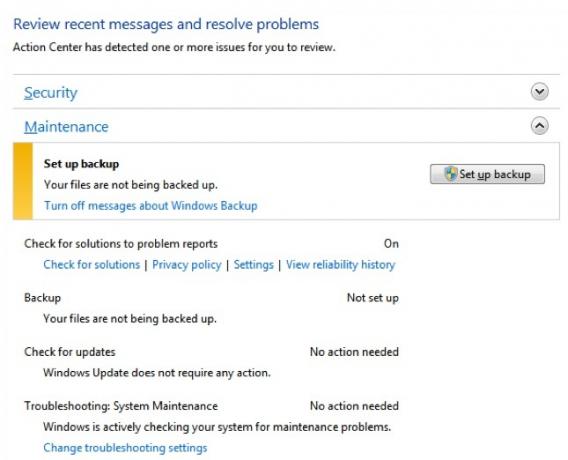

Microsoft juga telah membuat perbaikan yang semakin menyempurnakan kemampuan Window untuk menyampaikan informasi keamanan penting kepada pengguna. Pusat Keamanan sekarang disebut Windows Action Center, dan ia melakukan pekerjaan yang lebih baik daripada sebelumnya untuk secara otomatis mendapatkan pembaruan penting dan memberi tahu pengguna ketika tindakan perlu diambil. Ini sangat penting, karena eksploitasi keamanan yang diketahui yang tidak ditambal adalah kewajiban tidak peduli sistem operasi yang Anda sukai.

Windows 7 juga mendapat manfaat dari sikap terhadap keamanan yang jauh lebih masuk akal daripada sikap Microsoft selama penciptaan Windows XP. Ini mudah terlihat ketika Anda membandingkan jumlah eksploitasi keamanan yang harus ditambal oleh Microsoft selama tahun pertama rilis XP dengan tahun pertama rilis Vista. Windows XP memiliki 65 kerentanan yang diperbaiki, sementara Windows Vista hanya memiliki 36 kerentanan yang ditambal.

Sayangnya, Windows 7 tetap sangat ditargetkan oleh malware karena popularitasnya. Windows masih merupakan sistem operasi yang digunakan oleh sebagian besar dunia, jadi masuk akal jika malware menargetkannya. Karena alasan ini, pengguna Windows 7 masih menghadapi berbagai ancaman keamanan.

3.3 Mac OS X

Mac OS X masih terasa modern, tetapi pada intinya sistem operasi yang agak lama. Versi pertama dirilis pada tahun 2001, menjadikannya setua Windows XP. Apple, bagaimanapun, mengambil pendekatan yang jauh berbeda untuk pembaruan daripada Microsoft. Sementara orang-orang di Redmond biasanya fokus pada rilis besar, mengeluarkan sistem operasi baru setiap lima atau lebih rata-rata enam tahun, kru Apple telah memperbarui OS X delapan kali sejak awal sistem operasi melepaskan.

Rilis tersebut biasanya berisi beberapa pembaruan keamanan, dan Apple telah mendapatkan reputasi karena menawarkan keamanan yang jauh melampaui Windows. Reputasi ini, bagaimanapun, cenderung berantakan pada pemeriksaan lebih dekat. Malware yang menargetkan OS X memang ada, dan Apple harus memperbaiki kelemahan keamanan dengan frekuensi yang hampir sama dengan Microsoft. Sebuah laporan tahun 2004 dari perusahaan keamanan yang dikenal sebagai Secunia menemukan bahwa pada tahun sebelumnya Mac OS X dikenakan 36 kerentanan, hanya sepuluh kurang dari Windows XP - namun, persentase kerentanan OS X yang lebih tinggi dapat dieksploitasi melalui Internet. (Sumber: TechWorld)

Baru-baru ini, Apple dipaksa untuk merilis sejumlah tambalan keamanan utama, yang terbaru menangani 134 kerentanan. (Sumber: FierceCIO).

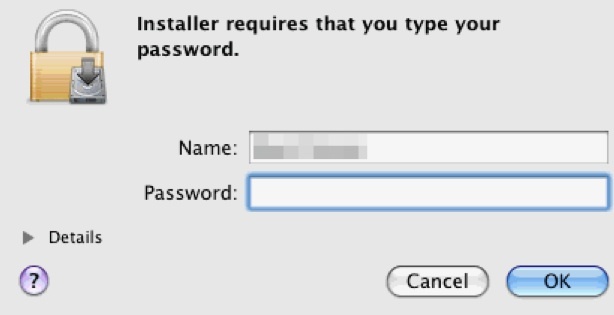

Ini bukan untuk mengatakan bahwa Mac OS X tidak aman. Satu keuntungan, yang dibawa dari warisan UNIX OS X, adalah kebutuhan untuk masuk sebagai "root" untuk membuat perubahan pada file dan pengaturan penting (UAC Window pada dasarnya merupakan upaya untuk meniru ini). Namun, sejumlah pengguna yang kurang beruntung tampaknya percaya bahwa OS X kebal terhadap ancaman keamanan karena ketidakjelasan relatifnya. Meskipun ada tingkat kebenaran dalam hal ini, ancaman keamanan untuk komputer OS X memang ada dan bisa sama merusaknya dengan yang menargetkan Windows. Keamanan Mac OS X juga terhambat oleh sedikit pilihan suite keamanan.

3.4 Linux

Kebanyakan pemilik PC tidak akan pernah menggunakan komputer yang menjalankan Linux. Dengan itu, Linux sekarang lebih mudah diakses daripada yang pernah ada di masa lalu. Varian Linux gratis, seperti Ubuntu 6 Cara untuk Mempercepat Desktop GNOMEGNOME adalah antarmuka desktop yang Anda dapatkan di sebagian besar distribusi Linux. Ingin mempercepat? Tweak ini akan meningkatkan pengalaman GNOME Anda. Baca lebih banyak dan Jolicloud Jolicloud: Unduhan Sistem Operasi untuk Netbook yang Sudah Anda Cari Baca lebih banyak , menawarkan antarmuka pengguna grafis yang tangguh dan menyediakan fungsionalitas dasar yang Anda harapkan dari PC, seperti kemampuan membaca email dan menjelajahi web.

Linux, seperti OS X, mengharuskan pengguna masuk ke akun "root" untuk membuat perubahan pada file dan pengaturan penting. Linux juga mendapat banyak manfaat dari keamanan dengan cara ketidakjelasan. Basis pengguna Linux kecil dan, untuk memperburuk masalah bagi malware, basis pengguna tidak melekat pada varian Linux tertentu. Walaupun kode yang mendasarinya sering sama, ada beberapa perubahan pada varian Linux yang berbeda - dan banyak pengguna Linux yang mahir melakukan pengkodean dalam fitur kustom mereka sendiri. Hal ini membuat menyerang pengguna Linux secara massal sulit dan juga tidak berguna. Jika Anda ingin memanen nomor kartu kredit, menargetkan Linux bukanlah cara yang tepat.

Sifat khusus dari desktop Linux membuat berbicara tentang keamanannya sulit. Kerentanan keamanan memang ada pada sistem Linux, dan kerentanan ini tidak selalu ditambal secepat kerentanan ditemukan di Windows. (Sumber: EWeek) Namun, sistem operasi Linux lebih jarang terkena dampak ancaman keamanan, dan ancamannya sering kali tidak terlalu parah.

3.5 Ringkasan - Mana yang Terbaik?

Secara keseluruhan, Mac OS X dan Linux jelas lebih unggul daripada Windows jika keamanan diukur dengan frekuensi pengguna dipengaruhi oleh ancaman keamanan. Ini tidak berarti bahwa Microsoft tertidur di belakang kemudi. Ini hanyalah realitas dunia kita. Windows sejauh ini merupakan sistem operasi paling populer dan, akibatnya, malware biasanya dikodekan untuk menargetkan PC Windows.

Di sisi lain, komputer Windows memiliki akses ke suite antivirus superior dan Windows Action Center di Windows 7 tidak memiliki rekan. Ini berarti bahwa pengguna Windows mungkin lebih cenderung menyadari masalah keamanan ketika masalah itu muncul, tetapi mencoba untuk mengukur ini tidak mungkin.

Namun, apa pun alasannya, tidak mungkin untuk menjauh dari kenyataan bahwa pengguna Windows lebih mungkin terkena dampak malware daripada pengguna OS X atau Linux.

4. Kebiasaan Keamanan yang Baik

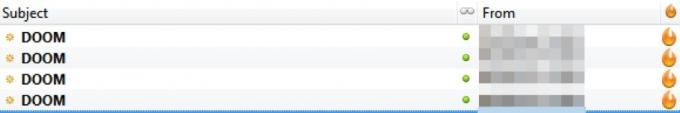

4.1 Menghindari Kotak Masuk Surel Doom

Ah, email. Sekali waktu itu adalah metode utama reproduksi untuk sebagian besar malware. Virus dilampirkan ke email, menyamar sebagai program keren atau dokumen, dan kemudian dikirim dengan cara yang meriah. Buka email dan - bam! - kamu terinfeksi.

Pada saat itu tipuan semacam ini tampak seperti puncak penipuan. Saat ini, sarana reproduksi dan infeksi malware yang sederhana seperti itu tampak aneh - akan menyenangkan untuk digunakan kembali ke dunia di mana menghindari lampiran email melindungi komputer Anda dari mayoritas ancaman.

Filter spam dan perlindungan antivirus otomatis telah mempersulit malware untuk menyebar secara efektif melalui email, dan sebagian besar pengguna sekarang tahu lebih baik daripada membuka lampiran dari sumber yang tidak dikenal (dan jika Anda tidak tahu lebih baik - sekarang Anda melakukan!)

Namun, malware mengkompensasi dengan menggunakan metode reproduksi otomatis yang menyamarkan email malware sebagai sesuatu yang terlihat dapat dipercaya. Misalnya, malware yang menginfeksi komputer orang tua Anda mungkin kemudian mengirim email dari mereka kepada Anda dengan tajuk "Foto-foto dari liburan baru-baru ini." Jika orang tua Anda tidak berlibur, Anda mungkin akan tertarik dengan tipuan itu. Namun, kadang-kadang orang tua semua orang pergi berlibur - dan jika Anda baru saja kembali dari perjalanan internasional, Anda dapat membuka lampiran.

Aturan praktisnya adalah ini - jika lampiran itu adalah sesuatu yang belum Anda ketahui seharusnya dikirim kepada Anda, konfirmasikan dengan pengirim sebelum membukanya. Atau, Anda dapat memindai file dengan aplikasi pilihan anti-malware Anda. Namun, berhati-hatilah bahwa tidak ada perangkat lunak keamanan yang dapat mendeteksi setiap ancaman keamanan.

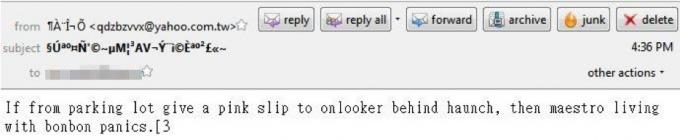

Meskipun malware selalu menjadi masalah, phishing tidak diragukan lagi ancaman yang saat ini paling licik dan sulit dideteksi. Selalu waspada dengan email tak terduga yang seharusnya dari bank Anda, majikan, atau lembaga lain. Tidak ada lembaga yang sah yang akan meminta Anda memasukkan nama pengguna dan kata sandi dengan memberikan Anda tautan yang dikirim melalui email!

Sebenarnya, merupakan ide bagus untuk tidak pernah secara langsung membuka tautan apa pun yang seharusnya dikirim kepada Anda dari suatu institusi. Jika bank Anda menghubungi Anda untuk memberi Anda e-statement bulanan Anda, misalnya, informasi ini harus dapat diakses dengan masuk ke halaman utama bank dan kemudian masuk ke akun Anda.

4.2 Menggunakan Perhatian untuk Berselancar Aman

Berselancar web selalu menghadirkan beberapa ancaman keamanan, fakta yang banyak dilupakan pengguna. Seperti halnya email, sering diasumsikan bahwa Anda akan terlindungi dengan sempurna jika Anda hanya menghindari membuka file dari sumber yang tidak dikenal. Menjadi teliti tentang file yang Anda unduh, tentu saja, merupakan ide yang sangat bagus. Tetapi ini saja tidak cukup untuk melindungi PC Anda dengan benar.

Sebagian besar eksploitasi keamanan yang perlu Anda khawatirkan ada karena masalah keamanan dengan browser web Anda atau plugin penting, seperti Java atau Adobe Flash. Produk seperti Flash membuatnya sangat mudah bagi pengembang web untuk membuat pengalaman web interaktif jauh melampaui apa yang dapat dicapai jika tidak, tetapi kompleksitas tambahan cenderung menghasilkan keamanan lubang. Jawa 5 Situs Web Teratas untuk Contoh Aplikasi Java Baca lebih banyak , Flash, Shockwave, ActiveX, dan alat pengembangan web lainnya telah ditambal berkali-kali setelah kelemahan keamanan ditemukan. Kelemahan ini juga tidak bisa ditertawakan, beberapa dari mereka memungkinkan serangan untuk mengambil kendali penuh dari PC hanya dengan memikat seseorang ke situs web dengan kode berbahaya.

(Sumber: ESecurityPlanet)

Situs web berbahaya jarang ditemukan di bagian atas hasil pencarian Google. Situs-situs ini biasanya menyebar sendiri melalui email spam, pesan instan acak, dan media sosial. Namun demikian, bahkan situs web yang dapat dipercaya terkadang dapat menjadi ancaman keamanan. Malware juga dapat menginfeksi server web, dan dalam beberapa kasus ini dapat mengakibatkan situs web menyebarkan malware tanpa sepengetahuan pemilik.

Pertahanan terbaik Anda terhadap semua ancaman jahat adalah memastikan bahwa peramban web Anda dan pengaya terkaitnya selalu diperbarui - masalah yang akan kami diskusikan lebih lanjut tentang nanti dalam bab ini.

4.3 Memeriksa Tautan - Apakah Mereka Memimpin Ke Mana Anda Berpikir?

Adalah bijaksana untuk berhati-hati tentang cara Anda menangani email dan pesan instan, tetapi kebijakan tanpa klik sederhana tidak selalu praktis ketika menyangkut tautan. Memang, ada beberapa situs jejaring sosial - seperti Indonesia 6 Alat Terbaik Untuk Menjadwalkan Pembaruan Twitter Baca lebih banyak - yang sangat bergantung pada tautan. Tanpa tautan, sebagian besar Twitter tidak ada gunanya.

Ini menempatkan pengguna pada posisi yang berbahaya. Di satu sisi, situs jejaring sosial seperti Twitter bisa sangat mengasyikkan, dan membuatnya lebih mudah untuk mengawasi teman-teman yang mungkin kehilangan kontak dengan Anda. Di sisi lain, hanya dengan menggunakan situs jejaring sosial dapat menempatkan Anda pada risiko tambahan - dan untuk memperburuk keadaan, tautan dibagikan menggunakan URL kecil yang mengarahkan Anda ke halaman web yang sebenarnya.

Untungnya, Anda dapat dengan mudah menemukan lokasi sebenarnya dari tautan web dengan menggunakan situs web yang mengangkat kerudung untuk Anda sebelum Anda mengklik tautan tersebut. Saya suka menggunakan TrueURL tetapi Anda dapat menemukan situs serupa dari berbagai jenis dengan beberapa pencarian Google.

4.4 Memperbarui Perangkat Lunak Anda - Langkah Paling Penting

Sebagian besar ancaman keamanan berkembang karena kelemahan keamanan dalam perangkat lunak yang dapat dieksploitasi. Melatih kehati-hatian akan membantu menjauhkan PC Anda dari situasi yang berpotensi berbahaya, yang berarti ada lebih sedikit peluang malware menginfeksi PC Anda. Tapi itu baru setengah pertempuran. Setengah lainnya adalah mengambil tindakan yang memastikan bahwa PC Anda tidak akan dikompromikan bahkan jika Anda mengeksposnya terhadap ancaman keamanan. Bagaimana kamu melakukan ini? Dengan memastikan bahwa perangkat lunak komputer Anda mutakhir.

Bayangkan Anda meninggalkan rumah untuk pergi bekerja. Biasanya, Anda mengunci pintu ketika pergi. Namun, Anda kadang-kadang lupa untuk mengunci pintu Anda, memungkinkan seseorang masuk ke rumah Anda dan melanggar keamanannya. Tidak ada yang lupa untuk mengunci pintunya dengan sengaja, tetapi itu tetap terjadi. Itu kesalahan.

Pemrogram perangkat lunak juga membuat kesalahan. Namun, begitu kesalahan disadari sering ditambal, sama seperti Anda mungkin berbalik dan pulang ke rumah jika Anda ingat bahwa Anda tidak mengunci pintu Anda. Namun, jika Anda memilih untuk tidak memperbarui perangkat lunak, Anda memilih untuk tidak berbalik dan mengunci pintu. Anda mungkin dapat mengurangi risiko dengan menempatkan barang-barang berharga di brankas, menutup tirai, dan menempelkan tanda "BEWARE OF DOG" di halaman depan. Namun faktanya tetap, bahwa pintu Anda tidak terkunci - dan karena Anda belum menguncinya, siapa pun dapat berjalan masuk.

Semoga ini menggambarkan mengapa penting untuk selalu memperbarui perangkat lunak. Menurut pendapat saya, menjaga pembaruan perangkat lunak adalah satu-satunya kebiasaan keamanan terpenting yang dapat dikembangkan seseorang. Selalu mungkin bahwa Anda akan menjadi salah satu dari sedikit yang beruntung terkena cacat keamanan sebelum cacat itu diketahui dan ditambal. Namun, sebagian besar perusahaan saat ini bereaksi cepat terhadap masalah keamanan, sehingga menjaga pembaruan perangkat lunak Anda secara signifikan meningkatkan keamanan Anda.

4.5 Gunakan Perlindungan Antivirus

Di satu sisi, tip ini mungkin tidak perlu dikatakan. Namun saya sudah berkali-kali berbicara dengan sesama geek yang, dalam pandangan saya, menganggap diri mereka terlalu keren untuk aplikasi anti-malware. Mereka hanya penipuan, kata mereka - Anda tidak akan mendapatkan malware jika Anda tidak melakukan hal bodoh.

Sepanjang panduan sejauh ini saya telah membahas mengapa asumsi ini salah. Yang benar adalah bahwa perlindungan anti-malware tidak sesederhana menghindari lampiran email dan berhati-hati dengan situs web yang Anda kunjungi. Keamanan PC komprehensif membutuhkan pendekatan komprehensif - dan itu termasuk suite anti-malware, firewall, dan program lainnya. Perangkat lunak keamanan yang tersedia beragam seperti ancaman yang mereka lindungi, jadi mari kita lihat apa yang tersedia.

5. Metode Perlindungan

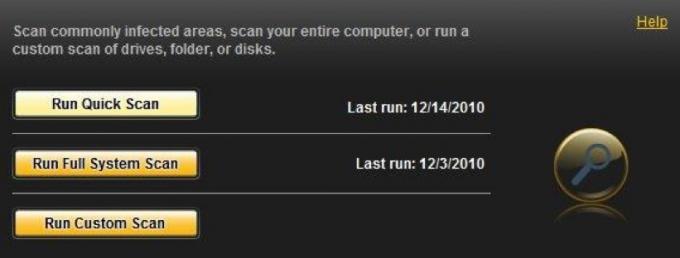

5.1 Perangkat Lunak Anti-Malware

Dalam bab 2 kami melihat berbagai jenis malware yang mungkin menginfeksi komputer Anda. Dari ancaman itu, tiga yang pertama adalah perangkat lunak anti-malware yang dirancang khusus untuk mencegat dan melindungi.

Ada banyak produk anti-malware di pasaran - terlalu banyak untuk disebutkan di sini. Namun, program-program ini memiliki tujuan yang sama. Mereka ada untuk mendeteksi, dan kemudian menghapus, malware yang mungkin telah menginfeksi komputer Anda.

Mereka juga mencoba membatasi kerusakan yang dapat disebabkan oleh malware dengan "mengkarantina" file yang terinfeksi saat mereka ditemukan.

Sebagian besar perangkat lunak anti-malware melakukan hal ini dalam beberapa cara. Metode pertama dan tertua adalah deteksi tanda tangan. Bentuk deteksi ini melibatkan pemindaian file dan mencari kode yang diketahui digunakan oleh malware tertentu. Metode deteksi ini dapat diandalkan, tetapi tidak dapat menangani ancaman baru. Tanda tangan hanya dapat dideteksi setelah ditambahkan ke basis data perangkat lunak anti-malware yang berisi ancaman yang diketahui, dan ancaman biasanya tidak diketahui sampai tanda itu dirilis.

Apa yang disebut perlindungan "waktu nyata" juga merupakan metode populer dalam menangkap malware. Bentuk perlindungan ini tidak bergantung pada tanda tangan melainkan memantau perilaku perangkat lunak yang berjalan pada PC Anda. Jika suatu program tertentu mulai berperilaku aneh - jika ia meminta izin itu tidak boleh, atau mencoba untuk membuat modifikasi ke file yang tidak biasa - ini diperhatikan dan tindakan diambil untuk menghentikan program dari menyebabkan keributan di sistem file Anda. Perusahaan yang berbeda menerapkan perlindungan "waktu nyata" dengan cara yang berbeda, tetapi tujuan menangkap malware dalam tindakannya adalah sama.

Bentuk deteksi lain yang lebih baru yang telah memulai debutnya di beberapa produk, seperti Panda Cloud Antivirus dan Norton Internet Security 2010, adalah perlindungan cloud. Metode ini berfokus pada asal-usul malware, seperti file dan tautan tertentu. Jika seseorang menggunakan perangkat lunak anti-malware membuka file dan terinfeksi oleh virus, nama file ini dicatat sebagai ancaman, dan informasi itu tersedia. Tujuannya adalah untuk mencegah pengguna membuka file atau mengikuti tautan yang mungkin mengandung ancaman keamanan.

Setelah ancaman terdeteksi, biasanya "dikarantina" untuk memastikan bahwa ancaman tidak dapat menyebar. Anda kemudian dapat mencoba menghilangkan ancaman. Perangkat lunak anti-malware sering kali tidak mampu menghilangkan setiap ancaman yang terdeteksi, tetapi keamanan Anda biasanya tetap ada selama ancaman masih dalam kondisi karantina.

Sebagian besar keluhan yang dikenakan terhadap perangkat lunak anti-malware menyangkut ancaman baru. Perangkat lunak anti-malware adalah elemen yang dikenal, dan dapat diatasi dengan malware baru. Inilah sebabnya mengapa perangkat lunak anti-malware diperbarui dengan frekuensi ekstrem - ancaman baru ditemukan terus-menerus. Namun, ini tidak berarti bahwa perangkat lunak anti-malware tidak berguna. Jumlah ancaman yang diketahui jauh melebihi jumlah yang tidak diketahui.

Anda harus berhati-hati dengan perangkat lunak yang Anda beli atau unduh. Tampaknya ada kesenjangan besar antara produk yang paling dan paling tidak efektif, dan tingkat inovasi yang tinggi. Sebagai contoh, Norton mengerikan hanya beberapa tahun yang lalu, tetapi produk Norton 2010 sangat baik. Untuk informasi dan ulasan terkini tentang perangkat lunak anti-malware, lihat AV-Comparatives (av-comparative.org), sebuah organisasi nirlaba yang didedikasikan untuk menguji produk keamanan PC secara objektif.

5.2 Firewall

Sejumlah besar ancaman keamanan PC paling parah bergantung pada koneksi Internet aktif agar berfungsi. Memiliki hard drive Anda rusak sangat menyakitkan di pantat, tetapi Anda dapat melindunginya dengan menyimpan cadangan. Namun, jika seseorang berhasil mendapatkan nomor kartu kredit Anda atau informasi pribadi sensitif lainnya, kerusakannya dapat jauh melampaui PC Anda. Ini hanya dapat terjadi jika malware yang diinstal pada PC Anda membuat informasi Anda tersedia untuk pihak ketiga. Data ini biasanya dikirimkan dengan cara termudah - Internet.

Merupakan tugas firewall untuk mencegah hal ini. Firewall adalah perangkat lunak pada PC Anda yang memonitor data yang dikirim ke dan dari komputer Anda. Itu secara selektif dapat memblokir informasi tertentu, atau dapat (biasanya) mematikan koneksi Internet Anda sepenuhnya, memutuskan aliran informasi sepenuhnya.

Firewall adalah bagian penting dari keamanan Internet. Begitu pentingnya, pada kenyataannya, bahwa Windows dikirimkan dengan firewall secara default. Tanpa firewall, malware akan dapat dengan bebas mengirimkan data ke pihak ketiga, dan malware itu mereproduksi dirinya sendiri dengan mengirimkan salinan ke I.P. acak alamat akan lebih mungkin mendapatkan akses ke alamat Anda PC.

Karena mesin Windows sekarang dikirimkan dengan firewall, Anda tidak perlu membeli firewall pihak ketiga. Ada juga banyak pilihan gratis - tidak hanya untuk Windows, tetapi juga untuk sistem operasi OS X dan Linux. Dengan ini, produk yang dikenal sebagai Internet Security Suites biasanya menyertakan firewall sebagai bagian dari paket.

Sangat disarankan untuk memasang firewall di PC Anda. Firewall seringkali dapat membatasi kerusakan yang disebabkan oleh malware bahkan ketika perangkat lunak anti-malware gagal mendeteksi atau menghentikan ancaman.

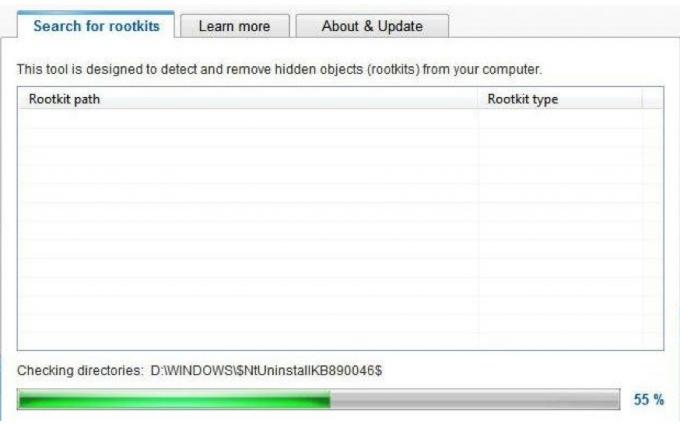

5.3 Pembunuh Rootkit

Perangkat lunak anti-malware seharusnya mendeteksi dan mengkarantina rootkit seperti halnya ancaman malware lainnya. Namun, sifat rootkit sering menyulitkan program anti-malware umum untuk mendeteksi rootkit. Bahkan jika ancaman terdeteksi, program anti-malware mungkin tidak dapat menghapusnya jika rootkit telah menyematkan dirinya ke file sistem penting sebagai cara untuk menghindari deteksi dan pencegahan pemindahan.

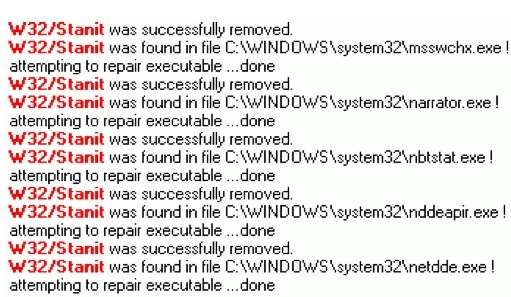

Di situlah pembunuh rootkit khusus datang. Program-program ini secara khusus dirancang untuk menemukan dan kemudian menghapus rootkit, bahkan jika rootkit berakhir menjadi file sistem kritis. Mungkin program yang paling terkenal dari jenis ini adalah MalwareBytes Anti-Malware, yang menjadi populer beberapa tahun yang lalu ketika ancaman yang ditimbulkan oleh metode serangan ini secara singkat memasuki kolom berita teknologi Web. Sejak saat itu, MalwareBytes telah menjadi program anti-malware yang lebih umum.

Ada juga banyak pembunuh rootkit yang dibangun untuk menghapus rootkit tertentu. Ini kadang-kadang diperlukan karena kompleksitas beberapa rootkit, yang bersembunyi di file sistem yang tidak dapat dimodifikasi tanpa merusak sistem operasi. Program yang dirancang untuk memerangi rootkit tertentu biasanya melakukannya dengan mengembalikan file ke keadaan default atau dengan hati-hati menghapus kode yang diketahui milik rootkit.

Bahkan solusi ini, bagaimanapun, tidak selalu berhasil. Beberapa profesional TI mendekati rootkit dengan kebijakan bumi hangus. Setelah sistem terinfeksi, mereka lebih suka memformat ulang drive dan menginstal ulang sistem operasi. Ini bukan ide yang buruk, dan merupakan alasan lain mengapa Anda harus selalu menyimpan cadangan file Anda. Memformat ulang hard drive Anda dan menginstal ulang sistem operasi Anda terkadang merupakan proses yang lebih cepat dan mudah daripada mencoba menghapus rootkit.

5.4 Pemantauan Jaringan

Memiliki sebuah jaringan rumah Hubungkan ke PC Rumah Anda Dari Mana Pun Dengan DynDNS Baca lebih banyak bisa sangat berguna. Ini dapat digunakan untuk mentransfer file antar komputer dalam sekejap dan menyediakan akses Internet ke berbagai perangkat non-PC, seperti konsol game dan pemutar Blu-Ray.

Jaringan juga bisa rentan terhadap intrusi, namun, ancaman keamanan PC yang terkait dengan malware dan peretasan. Jaringan nirkabel sangat rentan, karena jaringan nirkabel menurut definisi menyiarkan data di seluruh gelombang udara ke segala arah. Jika data ini dienkripsi, akan lebih sulit bagi orang untuk membaca - tetapi memecahkan enkripsi bukan tidak mungkin.

Menjaga tab pada jaringan Anda akan membantu Anda memastikan bahwa tidak ada perangkat aneh yang terhubung. Anda biasanya dapat melakukan ini dengan melihat Alamat MAC Periksa apakah jaringan nirkabel Anda aman dengan AirSnare Baca lebih banyak yang terhubung ke router Anda dan membandingkannya dengan alamat MAC perangkat yang Anda miliki (alamat MAC biasanya dicetak pada badan perangkat). Namun, dimungkinkan untuk memalsukan alamat MAC, dan sebagian besar router tidak memberikan log terperinci tentang perangkat yang telah terhubung ke jaringan Anda di masa lalu.

Beberapa suite keamanan Internet memperbaikinya dengan perangkat lunak pemantauan jaringan yang dapat memetakan jaringan Anda, memberikan informasi tentang setiap perangkat yang terdeteksi, dan paparkan data ini pada peta jaringan yang menunjukkan Anda dengan tepat perangkat mana yang terhubung ke jaringan Anda dan cara di mana mereka terhubung. Perangkat lunak pemantau jaringan juga biasanya mampu membatasi akses perangkat baru apa pun, jika terdeteksi, atau membatasi akses perangkat yang biasanya terhubung ke jaringan Anda.

Tidak semua orang membutuhkan perlindungan seperti ini. Jaringan rumah berkabel jarang perlu memanfaatkannya, dan pengguna yang hanya memiliki satu komputer juga tidak membutuhkannya (satu komputer tidak membuat jaringan). Di sisi lain, pengguna dengan jaringan nirkabel atau jaringan kabel besar akan merasa perangkat lunak ini bermanfaat.

5.5 Perlindungan Phishing

Seperti disebutkan dalam Bab 2, phishing adalah salah satu ancaman keamanan terbaru dan paling serius yang dihadapi pengguna PC saat ini. Tidak seperti kebanyakan ancaman sebelumnya, phishing tidak menargetkan PC Anda. Ini menargetkan Anda - komputer Anda hanyalah alat yang digunakan untuk melakukan kejahatan terhadap Anda.

Phishing bekerja sangat baik karena kualitas penipuan yang digunakan oleh phisher sering kali sangat baik. Scammers phising yang baik dapat membuat portal perbankan online palsu yang terlihat identik dengan yang biasa Anda gunakan ketika Anda mengunjungi situs web bank Anda. Jika Anda tidak memperhatikan, Anda dapat memasukkan informasi pribadi Anda tanpa berpikir. Mari kita hadapi itu - kita semua memiliki hari libur. Satu kesalahan setelah Anda pulang dari hari yang panjang di tempat kerja dapat menyebabkan semua jenis kekacauan.

Tipuan itu tidak pernah sempurna. Phisher mungkin dapat membuat email dan situs web yang tampak otentik, tetapi mereka sebenarnya tidak dapat mengirim email dari bank Anda atau menggunakan URL yang sama dengan situs yang mereka tiru. Untuk mata manusia, membedakan alamat email palsu atau URL dari yang asli bisa sulit - tetapi perangkat lunak dapat membuat perbedaan ini secepat Anda bisa berkedip.

Perlindungan phishing adalah bidang yang relatif baru, tetapi sebagian besar suite keamanan Internet sekarang menyertakan perangkat lunak anti-phishing. Kegunaan fitur ini biasanya tergantung pada kecakapan teknologi pengguna. Jujur - jika seseorang mengirimi Anda URL palsu dari situs web bank Anda dengan mengubah hanya satu karakter, apakah Anda akan menangkapnya? Apakah Anda tahu mengapa beberapa situs web diakhiri dengan hal-hal seperti .php, dan mengapa itu penting? Apakah Anda tahu perbedaan antara http dan https?

Jika jawaban untuk pertanyaan ini adalah "tidak", Anda harus mengunduh perangkat lunak anti-phishing gratis atau mempertimbangkan untuk membeli Internet Security Suite dengan fitur anti-phishing. Pastikan untuk membaca ulasan perangkat lunak terlebih dahulu. Karena jenis perlindungan ini baru, masih ada banyak ruang untuk inovasi - dan ruang untuk kesalahan juga.

6. Memilih Perangkat Lunak Keamanan

6.1 Produk Apa Yang Menawarkan Perlindungan Apa?

Dalam bab sebelumnya kita membahas bentuk-bentuk perlindungan yang paling penting. Mengetahui apa yang Anda butuhkan adalah satu hal - namun, menemukan itu adalah hal lain. Pemasaran seputar keamanan PC adalah bagian dari alasan mengapa bidang ini bisa sangat sulit dipahami oleh orang awam. Perusahaan sering memanggil fitur yang sama dengan nama yang berbeda.

Bentuk paling dasar dari perangkat lunak keamanan PC yang umumnya dijual dikenal sebagai antivirus. Produk antivirus biasanya dipasarkan dengan kombinasi kata Antivirus dan nama merek perusahaan. Norton Antivirus, McAfee Antivirus, AVG Antivirus, dan sebagainya. Program antivirus biasanya sesuai dengan definisi anti-malware yang tercantum dalam panduan ini. Virus, Trojan, rootkit, dan ancaman lainnya semuanya ditargetkan. Sebagian besar produk antivirus tidak termasuk firewall, dan fitur-fitur seperti pemantauan jaringan dan perlindungan phishing biasanya tidak disertakan.

Langkah selanjutnya adalah suite keamanan Internet. Seperti halnya perangkat lunak antivirus, suite keamanan Internet biasanya dijual dengan istilah Internet Security bersama dengan nama merek perusahaan. Suite keamanan Internet biasanya menyertakan firewall dan perlindungan anti-phishing (yang kadang-kadang disebut perlindungan identitas atau keamanan identitas). Beberapa juga termasuk a monitor jaringan 3 Alat Analisis dan Diagnostik Jaringan Portabel Baca lebih banyak . Suite keamanan Internet dapat menambahkan fitur anti-malware yang tidak dimiliki oleh produk dasar antivirus, seperti pemindaian virus otomatis pada file apa pun yang dikirim kepada Anda melalui email atau instant messenger.

Tingkat perlindungan terakhir dikenal dengan banyak nama. Trend Micro menggunakan istilah Keamanan Maksimum, sementara Symantec menyebut produknya Norton 360. Jika produk keamanan Internet oleh perusahaan tidak memiliki fitur anti-phishing atau monitor jaringan, produk tingkat ketiga biasanya menambahkan. Produk-produk ini juga biasanya memiliki fitur cadangan canggih yang dirancang untuk meminimalkan kerusakan yang disebabkan oleh virus yang menyerang sistem operasi Anda.

Jadi yang mana yang harus Anda beli? Sulit untuk turun dengan vonis yang pasti, karena fitur-fitur produk ini berbeda dari perusahaan ke perusahaan. Namun demikian, rata-rata pengguna mungkin paling baik dilayani oleh suite keamanan Internet. Jika Anda tidak yakin apa fitur produk perusahaan tertentu, pastikan untuk memeriksa situs web mereka. Anda biasanya akan menemukan bagan yang mencantumkan fitur yang dimiliki dan tidak dimiliki setiap produk.

6.2 Gratis vs. Keamanan Berbayar

Tentu saja, ada beberapa perdebatan tentang perlunya membeli solusi antivirus di tempat pertama. Perangkat lunak antivirus cukup murah, terutama jika Anda menunggu penjualan. Bukan hal yang aneh untuk melihat toko-toko perkantoran benar-benar memberikan salinan perangkat lunak antivirus - terkadang dengan surat rabat, dan terkadang tanpa. Meskipun Anda mengambil salinan program keamanan PC secara gratis, Anda harus membayar biaya berlangganan tahunan. Biaya ini biasanya sama dengan MSRP ritel produk.

Membayar $ 40 setahun tidak banyak, tetapi di sisi lain, $ 40 Anda mungkin tidak perlu membayar. Ada solusi antivirus dan firewall gratis, dan mereka bekerja dengan cukup baik. Misalnya, Avast! Free Antivirus telah diuji di sejumlah AV-Comparatives roundups. Meskipun antivirus gratis tidak pernah datang di tempat pertama, itu bersaing dengan solusi antivirus berbayar. Dalam tes antivirus berdasarkan permintaan, sampel yang terjawab lebih sedikit daripada perangkat lunak antivirus dari Symantec, Trend Micro, Kaspersky, dan perusahaan keamanan PC terkenal lainnya. (Sumber: Komparatif AV)

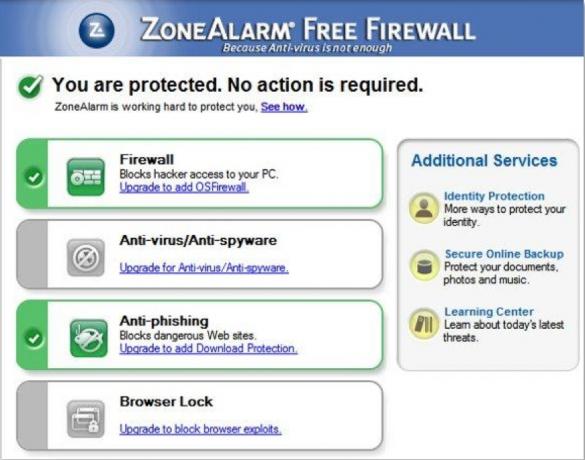

Firewall gratis Tiga Firewall Gratis Terbaik untuk Windows Baca lebih banyak juga tersedia. Zone Alarm firewall telah lama populer, dan meskipun telah kehilangan keunggulannya seiring waktu, itu masih merupakan opsi yang baik. Pilihan lain tersedia dari perusahaan seperti PC Tools, Comodo dan banyak lagi. Opsi perlindungan phishing dan pemantauan jaringan juga tersedia secara gratis.

Dimungkinkan untuk memberikan perlindungan yang memadai untuk PC Anda secara gratis, dan manfaatnya jelas - Anda memiliki lebih banyak uang untuk dibelanjakan untuk hal-hal lain. Namun, menyatukan solusi antivirus, firewall dan pemantauan jaringan gratis bukanlah ide yang menyenangkan bagi semua orang. Perangkat lunak keamanan gratis juga sering agak kurang komprehensif daripada opsi berbayar - memang, ini terkadang keputusan desain yang disengaja, karena beberapa perusahaan yang menawarkan opsi gratis juga menawarkan dibayar upgrade. Avast! Antivirus Gratis, misalnya, dapat mendeteksi dan menghapus virus, tetapi versi Pro mencakup perlindungan yang lebih baik terhadap ancaman web.

6.3 Suite Keamanan Internet Gratis Yang Ideal

Meninjau berbagai pilihan keamanan PC berbayar berada di luar cakupan panduan ini. Seperti yang dinyatakan sebelumnya, sangat disarankan bagi pembaca untuk memeriksa AV-Comparatives untuk informasi terbaru tentang efektivitas anti-malware. PCMag.com dan CNET adalah dua situs lain yang secara konsisten memberikan ulasan berguna tentang perangkat lunak keamanan.

Namun, informasi tentang perangkat lunak keamanan gratis bisa sedikit lebih sulit didapat, dan titik harga murah yang gratisan memang memengaruhi kualitas umum opsi yang tersedia. Ada beberapa opsi gratis yang tidak akan saya rekomendasikan kepada siapa pun. Anda juga harus berhati-hati tentang opsi yang ditemukan melalui Google dan mesin pencari lainnya, karena ini tidak selalu merupakan program yang sah. Kita semua menemukan iklan pop-up yang menyatakan "Stop! Kami Telah Mendeteksi 5 Virus Di Komputer Anda!!! ” Perangkat lunak yang dipromosikan iklan ini biasanya merupakan malware yang menyamar sebagai perangkat lunak keamanan.

Untuk membantu menyederhanakan banyak hal, saya telah menghasilkan tiga program gratis yang akan membantu Anda melindungi PC Anda dari berbagai ancaman.

Avast! Antivirus Gratis atau Microsoft Security Essentials

Ada beberapa program antivirus gratis yang kompeten yang tersedia, tetapi Avast! Antivirus Gratis keluar di atas. Program ini telah diuji oleh AV-Comparatives. Itu menerima peringkat Advanced + dalam tes On-Demand terbaru dan peringkat Advanced dalam tes Proaktif terbaru. Peringkat ini tidak buruk untuk program berbayar, dan sangat bagus untuk perangkat lunak yang tersedia secara gratis. Avast! Free Antivirus juga relatif intuitif, jadi Anda tidak perlu menghabiskan banyak waktu untuk mencoba berkenalan dengan program ini.

Avast berkinerja sangat baik dalam pengujian perangkat lunak keamanan, tetapi mungkin ada beberapa perbaikan pada antarmuka. Microsoft Security Essentials adalah pilihan tepat jika Anda menginginkan sesuatu yang terasa lebih intuitif. Itu tidak memiliki peringkat setinggi Avast dalam pengujian AV-Comparatives, tetapi ia menerima peringkat Advanced, yang membuatnya setara dengan banyak solusi antivirus berbayar.

ZoneAlarm Firewall Gratis

ZoneAlarm adalah masalah besar satu dekade yang lalu ketika program ini pertama kali debut. Pada saat itu, sebagian besar pengguna tidak terbiasa dengan apa itu firewall atau mengapa itu mungkin diperlukan. Sejak itu, banyak firewall gratis yang bersaing telah datang dan pergi, tetapi ZoneAlarm tetap menjadi salah satu yang paling populer. Ini adalah firewall yang kuat dan mudah dipahami. Perlindungan keluar yang ditawarkan sangat penting - ini akan mencegah malware mengirim informasi ke pihak ketiga jika menginfeksi komputer Anda. ZoneAlarm juga menyertakan bilah alat anti-phishing.

BitDefender Anti-Phishing

Jika Anda tidak menyukai bilah alat anti-phishing yang disertakan dengan ZoneAlarm, Anda dapat mencoba opsi BitDefender. Toolbar ini, untuk Internet Explorer dan Firefox, memberikan perlindungan waktu-nyata terhadap situs web yang mungkin mencoba untuk memalsukan informasi pribadi Anda. Ini juga memberikan perlindungan terhadap tautan yang dikirim melalui MSN atau Yahoo instant messenger.

7. Bersiaplah untuk yang Terburuk - dan Cadangan!

7.1 Pentingnya Cadangan

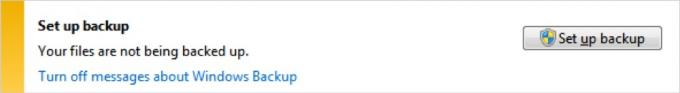

Menerapkan keamanan PC komprehensif akan melindungi Anda dari sebagian besar ancaman. Sebagian besar malware dan ancaman keamanan lainnya mengeksploitasi jalan serangan tertentu, dan begitu Anda mengetahuinya, Anda dapat mengambil tindakan balasan. Namun bahkan pertahanan terbaik pun tidak bisa ditembus. Mungkin saja Anda, dengan alasan apa pun, mendapati diri Anda diserang oleh peretas yang pandai yang dapat mem-bypass keamanan Anda dan membahayakan PC Anda. Atau Anda mungkin terkena serangan zero-day, ancaman keamanan yang menyebar dengan cepat menggunakan eksploitasi yang sebelumnya tidak diketahui yang belum ditambal.

Apa pun masalahnya, penting untuk menyimpan cadangan informasi penting Anda. Cadangan adalah salinan data penting yang ditempatkan di lokasi digital atau fisik yang terpisah. Menyalin foto keluarga ke hard drive sekunder komputer Anda adalah salah satu cara untuk membuat cadangan data. Menempatkan foto-foto itu di a CD ROM Pasang file gambar CD atau DVD secara virtual menggunakan aplikasi portabel Baca lebih banyak dan kemudian menyimpan CD itu di kotak kunci bank juga merupakan contoh cadangan data.

Dua contoh ini bertolak belakang. Satu sangat mudah, tetapi juga tidak terlalu aman, sementara yang lain sangat aman tetapi tidak nyaman. Ada banyak pilihan untuk dipertimbangkan di antara kedua ekstrem ini.

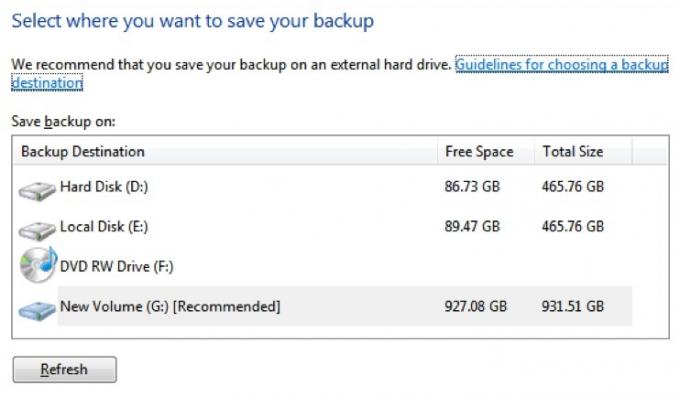

7.2 Opsi Cadangan

Pada intinya, membuat cadangan data tidak lebih dari membuat salinan data dan menempatkannya di suatu tempat selain lokasi asli. Cukup menempatkan file ke dalam folder pada hard drive internal sekunder adalah cara termudah untuk membuat cadangan data. Namun, ini tidak terlalu aman. Malware dapat dengan mudah menginfeksi drive sekunder dan file yang rusak di sana, jika diprogram untuk melakukannya. Metode ini tidak melakukan apa pun untuk melindungi file Anda dari diakses melalui Trojan, baik.

Ketika datang ke perlindungan terhadap virus, isolasi dari PC Anda adalah penting. Semakin terisolasi cadangan Anda dari PC, semakin kecil kemungkinan malware akan dapat mengakses cadangan dan membahayakannya. Dengan mengingat hal ini, ada beberapa opsi cadangan yang menonjol dari yang lain.

Hard Drive Eksternal

Sebuah hard drive eksternal 4 Hal Yang Perlu Anda Ketahui Saat Membeli Hard Drive Baru Baca lebih banyak , atau thumb drive (jika ukuran file yang Anda perlukan cukup kecil), adalah cara sederhana untuk membuat cadangan selama hard drive eksternal tidak terhubung secara aktif ke PC. Hard drive eksternal memberikan kecepatan transfer yang cepat, mengurangi waktu yang diperlukan untuk mentransfer data, dan dapat menyimpan volume informasi yang sangat besar. Banyak hard drive eksternal sekarang cukup besar untuk mereplikasi semua data pada hard drive internal, yang membuat pemulihan tidak menyakitkan mungkin.

Masalah utama dengan hard drive eksternal adalah sifat plug-and-play-nya. Memasukkan drive eksternal ke komputer secara instan membuat koneksi, yang kemudian dapat digunakan untuk mentransfer malware ke drive. Jika Anda menggunakan drive eksternal untuk cadangan Anda, Anda harus menjalankan pemindaian malware pada PC Anda sebelum menghubungkannya.

Format Optik

Meskipun saat ini dianggap sebagai metode cadangan data kuno, disk CD dan DVD-ROM tetap menjadi salah satu opsi cadangan yang paling aman. Jika Anda membuat disk sebagai hanya-baca, tidak akan mungkin bagi siapa pun untuk menulis data tambahan ke disk di masa depan, yang mencegah malware memasuki disk tanpa sepengetahuan Anda. Tentu saja, Anda harus membuat disk baru setiap kali Anda membuat cadangan, tetapi CD / DVD-ROM dapat dibeli dalam paket 100 seharga $ 20 di sebagian besar toko elektronik.

Kapasitas penyimpanan adalah batasan pilihan ini. CD standar dapat menyimpan sekitar 650 megabita data, sedangkan DVD mencapai hampir 5 gigabita. Blu-Ray, format umum terbaru, dapat menyimpan hingga 50 gigabytes pada disk berlapis-ganda, tetapi masing-masing disk BD-R DL adalah antara $ 10 dan $ 20.

Pencadangan Online

Dalam beberapa tahun terakhir sejumlah layanan cadangan online, seperti Carbonite dan Mozy, telah muncul. Bahkan layanan sinkronisasi online, seperti Dropbox dapat digunakan untuk cadangan online. Layanan ini menawarkan lokasi di luar lokasi yang aman untuk penyimpanan data. Ini memberikan tingkat keamanan data yang tinggi, karena ada sedikit kemungkinan informasi ini diserang secara otomatis oleh infeksi malware.

Di sisi lain, layanan cadangan online rentan terhadap serangan melalui keylogger Cara Cheat Keylogger Spyware Baca lebih banyak atau Trojan. Siapa pun yang menemukan nama pengguna dan kata sandi Anda akan dapat mengakses data Anda. Secara virtual, semua layanan cadangan online dapat memulihkan data yang dihapus untuk waktu yang terbatas, sehingga tidak mungkin seseorang akan dapat memusnahkan file Anda secara permanen. Namun, mereka mungkin dapat mengambil file Anda dan membacanya.

Biaya cadangan online dapat bertambah dari waktu ke waktu. Paket cadangan Carbonite bernilai $ 54,95 per tahun, sementara Dropbox mengenakan biaya $ 10 per bulan untuk penyimpanan hanya 50 gigabita.

Secara pribadi, saya merekomendasikan strategi dua bagian yang menggabungkan hard drive eksternal ATAU layanan cadangan online dengan disk DVD-ROM. Disk DVD-ROM tidak harus membawa semua informasi Anda - hal-hal yang benar-benar tidak dapat Anda hilangkan, seperti catatan bisnis. Jika Anda mempertimbangkan hard drive, lihat artikel Makeuseof.com kami 4 Hal yang Perlu Anda Ketahui Saat Membeli Hard Drive Baru 4 Hal Yang Perlu Anda Ketahui Saat Membeli Hard Drive Baru Baca lebih banyak .

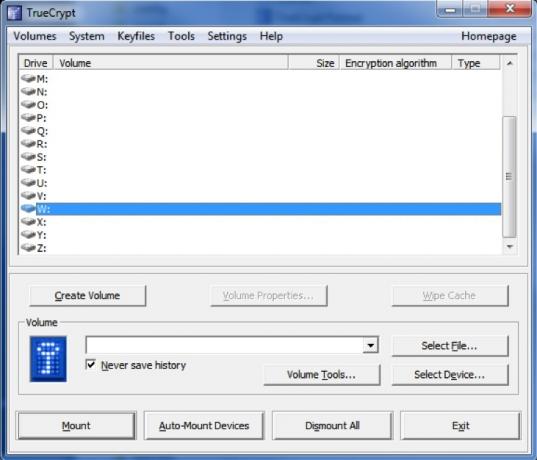

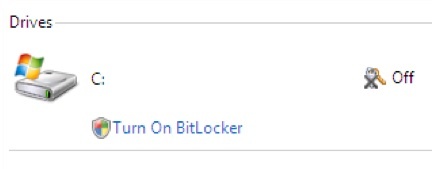

7.3 Mengamankan File dengan Enkripsi

Perlindungan lain yang dapat digunakan untuk membuat cadangan dan melindungi data adalah enkripsi. Enkripsi adalah proses pengacakan file dengan menggunakan algoritma tertentu. Setelah diacak, file tidak dapat dibaca kecuali didekripsi dengan memasukkan kata sandi yang tepat. File yang dienkripsi dapat dihapus, tetapi tidak dapat dibaca. Dalam kebanyakan kasus mereka aman bahkan jika mereka ditransfer dari PC Anda ke PC pihak ketiga.

Enkripsi Lima Alat Enkripsi Online untuk Melindungi Privasi Anda Baca lebih banyak mungkin atau mungkin tidak melindungi informasi Anda dari serangan malware. Banyak serangan malware yang merusak file pada PC menyerang file format tertentu. Malware mungkin mengganti konten semua dokumen kata dengan kalimat "Anda telah diretas !!!" sebagai contoh. Jika file dienkripsi, modifikasi semacam ini tidak dimungkinkan. Di sisi lain, enkripsi tidak mencegah file dihapus sepenuhnya.

Jika hard drive eksternal adalah cadangan terhadap kehilangan data, enkripsi adalah cadangan terhadap pencurian data. Juga tidak terlalu sulit untuk diterapkan. Windows 7 Ultimate hadir dengan fitur enkripsi built-in yang disebut BitLocker, dan siapa saja dapat mengunduh dan menginstal TrueCrypt (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ Cara Membuat Folder Terenkripsi Orang Lain Tidak Dapat Melihat dengan Truecrypt 7 Baca lebih banyak ), program enkripsi freeware yang sangat kuat.

Tidak semua orang perlu mengenkripsi file mereka. Nenek saya, misalnya, tidak melakukan apa pun di PCnya selain bermain solitaire dan mengirim email, jadi dia tidak perlu enkripsi. Enkripsi direkomendasikan untuk pengguna yang menyimpan data sensitif pada PC mereka untuk jangka waktu yang lama. Sebagai contoh, akan lebih baik untuk mengenkripsi catatan pajak masa lalu jika Anda menyimpan salinannya di PC Anda. Informasi pada file-file ini akan sangat membantu pencuri identitas.

7.4 Seberapa Sering Saya Harus Mencadangkan?

Membeli sesuatu yang dapat digunakan untuk cadangan adalah langkah pertama. Langkah kedua sebenarnya adalah membuat cadangan data. Adalah umum bagi pengguna untuk melakukan ini sekali dan kemudian lupa melakukannya lagi. Akibatnya, data yang mereka pulihkan setelah serangan malware tidak lagi relevan, dan banyak yang hilang.

Frekuensi pencadangan Anda sangat bergantung pada cara Anda menggunakan PC. PC keluarga, yang tidak digunakan untuk menyimpan file penting dan jarang berisi informasi sensitif, dapat memenuhi jadwal bulanan. PC rumahan yang biasa digunakan untuk menangani informasi klien, di sisi lain, akan mendapat manfaat dari cadangan mingguan atau bahkan harian.

Jika Anda mengikuti pendekatan dua langkah yang saya rekomendasikan sebelumnya, backup mudah seharusnya tidak sulit. Sebagian besar hard drive eksternal dan layanan pencadangan online datang dengan instruksi mudah untuk membuat cadangan informasi yang membuat proses pencadangan menjadi cepat dan tidak menyakitkan. Jika Anda telah membeli salah satu dari solusi cadangan ini, saya sarankan menjalankan backup secara mingguan hingga bulanan.

Namun, jangan lupa untuk menggunakan cadangan optik untuk data terpenting Anda. Ini bisa terjadi lebih jarang - katakanlah, sebulan sekali atau kurang. Bahkan, komputer keluarga mungkin hanya perlu melakukan pencadangan jenis ini setiap tahun. Saya menemukan bahwa setelah musim pajak biasanya yang terbaik, karena keluarga sering menyelesaikan akuntansi tahun sebelumnya setelah pajak selesai.

Ingat - cadangan yang kedaluwarsa adalah cadangan yang tidak berguna. Jadwal yang disarankan di sini bersifat umum. Gunakan penilaian terbaik Anda, dan pikirkan apa yang akan terjadi jika Anda kehilangan akses ke file Anda. Jika Anda telah menyimpan file baru yang tidak bisa hilang, saatnya membuat cadangan. Banyak mahasiswa akan membagikan pemikiran saya tentang hal ini. Tidak ada yang lebih buruk daripada harus mengulang pekerjaan yang hilang karena serangan malware.

8. Sembuh dari Malware

Malware terjadi. Jika Anda cerdas tentang keamanan PC Anda, dan sedikit beruntung, Anda tidak akan pernah harus berurusan dengan malware yang mengambil alih PC Anda atau melakukan kerusakan pada file Anda. Namun, jika Anda telah dirugikan oleh malware, semua pencegahan di dunia tidak banyak berpengaruh. Saatnya beralih ke mode pemulihan - membersihkan setelah kekacauan yang dibuat malware.

8.1 Mengembalikan PC Anda

Muatan dari serangan malware bisa sangat bervariasi. Beberapa malware hanya akan mencoba menginstal bloatware Revo Uninstaller Akan Memburu Bloatware Anda Baca lebih banyak memprogram atau mengubah beberapa pengaturan sistem, sementara bentuk malware lainnya akan membuat PC sama sekali tidak berguna. Tingkat kerusakan jelas akan menentukan respons.

Jika Anda mencurigai atau tahu Anda terkena malware, tetapi PC Anda masih beroperasi, Anda dapat mencoba menghapus malware tersebut menggunakan perangkat lunak anti-malware. Malware akan sering berusaha memblokir instalasi program yang mungkin menghapusnya, tetapi ini patut dicoba. Malware, seperti keamanan PC, tidak sempurna. Sekalipun seharusnya menanggapi upaya untuk menghapusnya, ia mungkin tidak merespons dengan tepat atau mungkin tidak dapat menangani perangkat lunak anti-malware yang baru-baru ini diperbarui.

Anda juga dapat mencoba menghapus malware secara manual. Ini dulunya sangat efektif, tetapi menjadi lebih sulit karena malware menjadi lebih canggih. Untuk melakukan ini, Anda harus terlebih dahulu menemukan di mana sebenarnya malware itu berada. Perangkat lunak anti-malware mungkin dapat mengarahkan Anda ke sana, atau Anda mungkin dapat menemukan lokasi dengan memeriksa program yang berjalan pada PC Anda dengan utilitas pengelola tugas. Setelah Anda menemukan pelaku, hapus itu. Dalam beberapa kasus Anda mungkin dapat melakukan ini dengan mudah, tetapi dalam kebanyakan situasi Anda perlu mem-boot sistem Anda dalam mode diagnostik, seperti Mode Aman Windows Cara Memulai Dalam Mode Aman Windows & KegunaannyaSistem operasi Windows adalah struktur kompleks yang menampung banyak proses. Ketika Anda menambah dan menghapus perangkat keras dan perangkat lunak, masalah atau konflik dapat terjadi, dan dalam beberapa kasus itu bisa menjadi ... Baca lebih banyak . Meski begitu, penghapusan manual sering kali sulit atau tidak mungkin.

Jika kerusakan dari serangan malware lebih parah, pendekatan pembumian hangus seringkali merupakan respons terbaik. Format ulang hard drive, instal ulang sistem operasi Anda, dan ganti file Anda dari cadangan Anda. Ini bisa memakan waktu satu atau dua jam dari waktu Anda, dan jelas menyebalkan. Dengan demikian, metode pemulihan ini seringkali lebih cepat daripada mencoba memburu dan menghapus semua yang terinfeksi. Ini juga lebih aman. Bahkan jika Anda yakin bahwa Anda telah berhasil menghapus infeksi malware, Anda tidak dapat memastikan bahwa Anda telah melakukannya. Terlalu mudah bagi malware untuk bersembunyi di file sistem kritis atau menyamar sebagai yang tidak dapat dieksekusi.

8.2 Melindungi Identitas Anda

Tentu saja, beberapa ancaman keamanan yang diuraikan dalam panduan ini tidak menyerang PC Anda sama sekali. Serangan phishing dapat melakukan sedikit kerusakan tanpa merusak perangkat elektronik Anda dan serangan malware apa pun Berhasil mengaitkan cakarnya ke PC Anda sangat meningkatkan kemungkinan pihak yang tidak dikenal mendapatkan pribadi Anda informasi.

Jika Anda pernah menemukan bahwa komputer Anda telah berhasil terinfeksi oleh malware, Anda harus dengan cepat mengatur ulang semua kata sandi Anda dari komputer kedua. Ini termasuk portal perbankan, akun email, situs jejaring sosial, dll. Tidak sulit bagi malware untuk mencatat data seperti ini saat Anda mengetik, dan Anda tidak boleh meremehkan apa yang dapat dilakukan seseorang dengan akun ini. Kehilangan kendali atas akun media sosial, misalnya, dapat merusak hubungan pribadi Anda atau membahayakan teman dan keluarga, karena akun Anda dapat digunakan untuk menyebarkan malware.

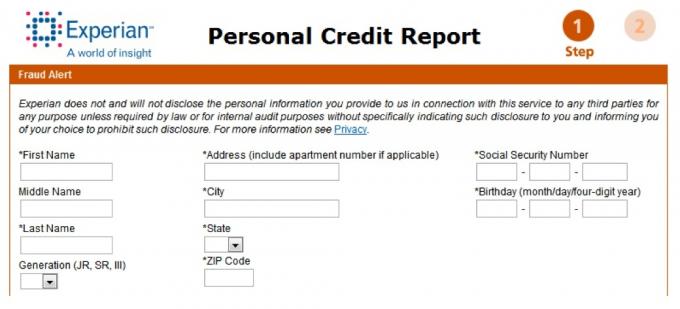

Setelah menyelesaikan ini, langkah selanjutnya adalah mengeluarkan peringatan penipuan kredit. Tiga agen kredit utama, Equifax, Experian dan Transunion, dapat memasang peringatan keamanan atau membekukan laporan kredit Anda. Langkah ini akan mencegah orang lain mendapatkan laporan kredit Anda, yang akan menghentikan sebagian besar upaya untuk mendapatkan kredit melalui nama Anda. Juga bijaksana untuk berbicara dengan departemen pencegahan penipuan kartu kredit apa pun yang pernah Anda gunakan online sebelumnya. Banyak perusahaan kartu kredit menyediakan layanan serupa yang akan mencegah penggunaan kartu Anda untuk jangka waktu terbatas. Hubungi bank Anda jika kartu debit Anda terlibat.

Akhirnya, hubungi Administrasi Jaminan Sosial jika Anda yakin SSN Anda mungkin telah dikompromikan. Harap perhatikan bahwa contoh ini berlaku untuk negara tempat tinggal saya, Amerika Serikat. Pembaca dari negara lain perlu menghubungi organisasi negara mereka.

Jika pencurian identitas memang terjadi, Anda harus bertindak secepat mungkin. Hubungi perusahaan atau bank yang sesuai dan mintalah untuk berbicara tentang pencegahan penipuan. Beri tahu mereka bahwa telah terjadi kegiatan tanpa izin, dan pastikan untuk meminta salinan korespondensi tertulis. Anda tidak ingin ditolak perlindungan penipuan karena orang pertama yang Anda ajak bicara lupa mencatat percakapan Anda.

Penting juga untuk mengajukan laporan polisi jika pencurian identitas memang terjadi. Kecil kemungkinan bahwa polisi akan dapat menangkap pelaku, atau bahkan mencoba, tetapi mengajukan laporan polisi akan membuat lebih mudah untuk mengambil biaya penipuan dari laporan atau kartu kredit Anda. Meskipun sebagian besar departemen kepolisian reseptif terhadap pengajuan laporan polisi, Anda mungkin terkadang menemukan satu yang tampaknya tidak menganggap ini penting. Jika itu terjadi, hubungi lembaga penegak hukum lain di daerah Anda. Jika Anda mulai dengan menghubungi polisi kota, misalnya, coba hubungi polisi daerah saja.

8.3 Mencegah Masalah Masa Depan

Setelah Anda menghapus malware atau menginstal ulang sistem operasi Anda, dan Anda telah melakukan uji tuntas berkenaan dengan pengamanan informasi pribadi Anda, langkah selanjutnya adalah memastikan bahwa Anda tidak harus menghadapi masalah tersebut lagi.

Biasanya, ini adalah masalah sederhana mengidentifikasi area di mana keamanan PC Anda dapat menggunakan beberapa peningkatan dan memperbaikinya. Semoga panduan ini memberi Anda ide bagus tentang apa yang Anda butuhkan untuk melindungi PC Anda. Berikut adalah daftar periksa cepat untuk mengingatkan Anda.

1. Instal perangkat lunak anti-malware

2. Instal firewall

3. Instal perangkat lunak anti-phishing

4. Pasang monitor jaringan

5. Perbarui semua perangkat lunak, termasuk sistem operasi Anda, ke versi terbarunya

6. Buat cadangan data penting Anda

Tentu saja, Anda mungkin tidak terinfeksi malware karena Anda melakukan kesalahan. Anda mungkin telah ditargetkan oleh malware yang tepat pada waktu yang salah, atau Anda mungkin terkena langsung oleh peretas yang pintar. Namun, ini tidak berarti bahwa pencegahan tidak ada gunanya - itu hanya berarti Anda sebelumnya kurang beruntung.

9. Kesimpulan

9.1 Rangkuman Masalah

Kami telah menyentuh banyak informasi dalam panduan ini. Kami telah berbicara tentang ancaman malware, penipuan, perangkat lunak anti-malware yang Anda butuhkan, alternatif freeware, dan banyak lagi. Ini banyak informasi untuk dicerna sekaligus, tetapi ada tiga poin yang ingin saya perkuat.

1. Penting untuk melindungi keamanan PC Anda. Seperti yang saya katakan sebelumnya, masih ada kontingen pengguna yang tetap yakin bahwa menggunakan "akal sehat" akan cukup melindungi PC. Itu tidak benar. Ancaman malware dapat menyerang PC tanpa tindakan pengguna, dan beberapa penipuan yang digunakan dalam penipuan phishing sangat sulit dideteksi.

2. Tidak mungkin melindungi PC dari semua ancaman keamanan sepanjang waktu. Menggunakan perangkat lunak anti-malware, firewall dan perlindungan lainnya hanya mengurangi kemungkinan masalah. Kekebalan penuh tidak mungkin. Inilah mengapa penting untuk menyimpan cadangan data penting saat ini.

3. Anda tidak perlu menghabiskan apa pun untuk perangkat lunak keamanan PC, tetapi mengamankan PC Anda biasanya lebih mudah dengan produk berbayar yang berkualitas tinggi. (Catatan: Tidak semua perangkat lunak keamanan PC berbayar bernilai uang. Pastikan untuk membaca ulasan sebelum membeli.) Jika Anda adalah pengguna biasa, berbagai perangkat lunak keamanan yang tersedia mungkin membingungkan Anda. Pastikan Anda memahami solusi apa pun yang Anda unduh atau beli.

Akan lebih bagus untuk hidup di dunia di mana keamanan PC sederhana. Namun itu bukan kenyataan, dan masalah seputar keamanan PC cenderung tumbuh lebih kompleks. Seiring berjalannya waktu, teknik yang digunakan oleh mereka yang ingin menempatkan malware di PC Anda akan menjadi lebih kompleks. Ini tidak berarti bahwa Anda harus takut, tetapi itu berarti Anda harus tetap mengikuti tren keamanan PC saat ini dan (sekali lagi) menyimpan cadangan data penting saat ini.

9.2 Catatan Tentang Ancaman Seluler

Panduan ini menyangkut keamanan PC. Untuk saat ini, PC secara luas diidentifikasi sebagai desktop, laptop, dan netbook. Namun, perangkat baru seperti iPhone dan Android smartphone mengubah cara kita memandang keamanan PC. Sejauh ini, hanya ada beberapa ancaman keamanan yang ditargetkan pada perangkat ini, tetapi tampaknya ada ruang untuk ini perangkat yang akan dieksploitasi, dan mempertimbangkan popularitasnya, kemungkinan hanya masalah waktu sebelum mereka menjadi malware umum target.

Ancaman pada perangkat ini juga dapat menjadi ancaman bagi PC Anda, dengan anggapan bahwa Anda, seperti kebanyakan orang, pada suatu saat menghubungkan perangkat Anda ke PC Anda. Penelitian tentang perlindungan perangkat seluler masih dalam tahap awal, dan meskipun ada beberapa program anti-malware yang tersedia, kegunaannya belum sepenuhnya diketahui. Bagaimanapun, adalah bijaksana untuk memperlakukan perangkat ini dengan hati-hati bahwa Anda akan memperlakukan PC. Apakah Anda menerima email yang tidak terduga dari bank Anda? Biarkan sendiri sampai Anda dapat melihatnya dengan PC yang dilengkapi anti-phishing. Jangan mengunduh file yang tidak dikenal dan mengunjungi situs web yang belum Anda kenal.

9.3 Bacaan Tambahan

- 2 Aplikasi Untuk Membuat Aturan Firewall Jaringan Dengan Mudah Untuk Ubuntu Dua Aplikasi Untuk Membuat Aturan Firewall Jaringan Dengan Mudah Untuk Ubuntu Baca lebih banyak

- 2 Program Antivirus Gratis Untuk Mac OS X 10 Perangkat Lunak Antivirus Gratis TerbaikApa pun komputer yang Anda gunakan, Anda memerlukan perlindungan antivirus. Berikut adalah alat antivirus gratis terbaik yang dapat Anda gunakan. Baca lebih banyak

- 3 Firewall Gratis Untuk Windows Tiga Firewall Gratis Terbaik untuk Windows Baca lebih banyak

- 3 Tips Cerdas Untuk Menjaga PC Anda Aman Saat Mengunduh File Online 3 Tips Cerdas untuk Menjaga PC Anda Aman Saat Mengunduh File Online Baca lebih banyak

- 3 Alat untuk Menguji Jalankan Program Antivirus / Spyware Anda 3 Alat untuk Menguji Jalankan Program AntiVirus / Spyware Anda Baca lebih banyak

- 4 Elemen Keamanan Komputer Yang Tidak Dilindungi oleh Aplikasi Antivirus 4 Elemen Keamanan Komputer Yang Tidak Dilindungi Aplikasi Antivirus Baca lebih banyak

- 7 Unduhan Keamanan Penting yang HARUS Anda Instal 7 Unduhan Keamanan Penting yang HARUS Anda Instal Baca lebih banyak

- 7 Program Firewall Teratas Yang Perlu Dipertimbangkan Untuk Keselamatan Komputer Anda 7 Top Program Firewall untuk Dipertimbangkan untuk Keamanan Komputer AndaFirewall sangat penting untuk keamanan komputer modern. Berikut adalah opsi terbaik Anda dan mana yang tepat untuk Anda. Baca lebih banyak

- 10 Harus Diunduh Program Keamanan dan Perawatan PC Gratis 10 Program Keamanan dan Perawatan PC Gratis Yang Paling Banyak Diunduh Baca lebih banyak

- BitDefender Rescue CD Menghapus Virus Ketika Semua Orang Lain Gagal BitDefender Rescue CD Menghapus Virus Ketika Semua Orang Lain Gagal Baca lebih banyak

- Kelola Windows Firewall Lebih Baik Dengan Kontrol Firewall Windows 7 Kelola Windows Firewall Lebih Baik Dengan Kontrol Firewall Windows 7 Baca lebih banyak

- Komputer Publik Menjadi Aman - Alat dan Tip Keamanan Komputer Publik Menjadi Aman - Alat dan Tip Keamanan Baca lebih banyak

Panduan Diterbitkan: April 2011

Matthew Smith adalah seorang penulis lepas yang tinggal di Portland Oregon. Dia juga menulis dan mengedit untuk Tren Digital.