Iklan

Ketika Edward Snowden melarikan diri dari Amerika Serikat ke kamar hotel Hong Kong, dan kemudian ke Rusia, ia membawa bersamanya sejumlah besar dokumen dari badan intelijen Amerika. Ini akan membentuk bagian utama dari wahyu Snowden, yang pada akhirnya menunjukkan sejauh mana orang awam memilikinya dimata-matai Apa itu PRISM? Semua yang Perlu Anda KetahuiBadan Keamanan Nasional di AS memiliki akses ke data apa pun yang Anda simpan dengan penyedia layanan AS seperti Google Microsoft, Yahoo, dan Facebook. Mereka juga kemungkinan memantau sebagian besar lalu lintas yang mengalir di ... Baca lebih banyak oleh layanan yang mereka gunakan, dan oleh pemerintah mereka sendiri.

Tetapi bukan hanya dokumen NSA dan CIA yang dibocorkan oleh Snowden. Dia juga berhasil membawa cahaya pada pekerjaan dalam rahasia dari badan-badan intelijen Inggris, Australia, Kanada dan Selandia Baru, yang dikenal secara kolektif bersama dengan AS sebagai Lima Mata.

Hanya sedikit orang yang mengharapkan agen intelijen Kanada memiliki tingkat kecanggihan yang sama dengan yang dimiliki GCHQ dan NSA. Lagi pula, Kanada adalah negara berpenduduk 30 juta orang yang lebih terkenal dengan kota-kota yang layak huni, musim dingin yang keras iklim, kebijakan domestik progresif dan kebijakan luar negeri yang agak non-intervensi di atas segalanya. Namun menurut

artikel terbaru oleh Pierre Omidyar First Look Media, dalam pergaulan dengan Canadian Broadcasting Corporation, Kanada memiliki jajaran cyberweaponry yang canggih, dan mampu berkompromi dan memusnahkan jaringan di seluruh dunia.Meretas Planet

Sebagian besar pemerintah memiliki beberapa bentuk fasilitas perang cyber, yang memungkinkan mereka melakukan tindakan sabotase digital dan membobol sistem komputer, baik asing maupun domestik. Amerika memiliki NSA. Inggris memiliki GCHQ. Bahkan Korea Utara Ini Seperti Apa Teknologi Di Korea UtaraDalam isolasi Korea Utara, mereka telah mengembangkan Internet mereka sendiri. Industri teknologi mereka sendiri. Bahkan komputer tablet mereka sendiri. Seperti inilah kehidupan digital di DPRK. Baca lebih banyak memiliki beberapa bentuk kemampuan perang cyber, meskipun para ahli tidak yakin sampai sejauh mana. Jadi, tidak mengherankan jika Kanada juga memiliki organisasi cyberwarfare, yang dikenal sebagai Communications Security Establishment.

Ini adalah organisasi yang relatif kecil, dengan hanya di bawah 2.000 karyawan. Sama seperti NSA dan GCHQ, CSE agak tertutup tentang kegiatan dan kemampuannya. Apa yang kita ketahui tentang hal itu berasal dari apa yang telah mereka ungkapkan secara terbuka dan dengan sukarela, dan dari apa yang telah kita pelajari melalui dokumen yang bocor, banyak di antaranya berasal dari Edward Snowden.

Satu hal yang tidak sepenuhnya pasti adalah ruang lingkup di mana CSE bertindak. Di mana target mereka, dan siapa aktor negara dan non-negara di belakang mereka?

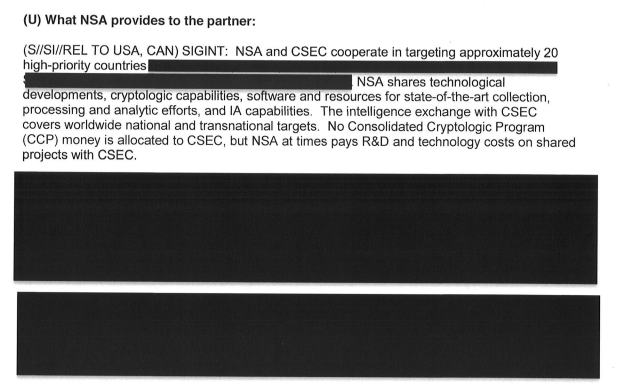

Pertanyaan ini dijawab dalam memo NSA yang bocor, berjudul “Hubungan Intelijen NSA dengan Communications Security Establishment Canada (CSA)”, tertanggal 3 April 2013. Memo tersebut menempatkan hubungan antara NSA dan CSA ke dalam konteks historis, dan kemudian melanjutkan untuk menetapkan tingkat kerja sama saat ini antara kedua organisasi. Makalah ini memiliki beberapa garis yang dihapus, dan dibumbui dengan jargon badan intelijen, tetapi terutama menunjukkan bahwa CSA telah bekerja dengan NSA untuk 'Mengakses dan mengeksploitasi' jaringan untuk sejumlah target intelijen asing, termasuk yang ditemukan di Timur Tengah, Afrika Utara, Eropa dan Meksiko.

Makalah ini juga berlanjut dengan menyebutkan NSA dan CSA telah bekerja bersama dalam menargetkan 20 'negara prioritas tinggi'. Ini tercantum nanti dalam dokumen, meskipun kami tidak dapat mengetahui dengan pasti negara mana mereka, karena informasi ini sedang dihapus.

Kemampuan dan Kapasitas

Juga disebutkan dalam dokumen adalah penilaian singkat tentang kemampuan CSA untuk menghasilkan perangkat lunak kriptografi, dan perangkat lunak yang dapat membantu dalam kompromi sistem komputer. Disebutkan bahwa Kanada adalah importir dan konsumen terkemuka ‘A.S. Produk IA ', karena ketidakmampuan untuk memproduksinya di dalam negeri.

Itu tidak mengejutkan. Kanada tidak seperti AS, yang memiliki anggaran pertahanan terbesar di dunia, dan menginvestasikan miliaran dolar ke perusahaan sektor swasta untuk membangun perangkat keras dan sistem pengawasan.

Tetapi jenis perangkat lunak apa yang Kanada impor?

Salah satu dokumen Snowden mengungkapkan bahwa CSE memiliki akses ke QUANTUM; keluarga aplikasi malware yang dikembangkan oleh NSA untuk secara diam-diam mendapatkan akses ke hard drive sistem, dan mengganggu operasinya.

Menurut Tampilan Pertama, ada hingga lima varian QUANTUM yang digunakan di RAF Menwith Hill, yang merupakan situs intelijen penting di Inggris, yang berbasis di luar Harrogate, North Yorkshire. Ada QUANTUMSKY, yang mencegah pengguna mengakses situs web tertentu; QUANTUMCOPPER, yang merusak file yang diunduh; QUANTUMHAND, yang berkedok sebagai Facebook; ditambah dua lainnya. Rincian tentang dua program malware yang tidak disebutkan lainnya masih sedikit.

Sebagian besar agen intelijen memiliki beberapa bentuk industri rumahan internal yang bertanggung jawab atas produksi malware kustom. Beberapa tahun yang lalu, ambisi nuklir Iran untuk sementara dihentikan setelah sejumlah sentrifugal dihancurkan sebagai hasil dari Stuxnet; program malware itu menyebar melalui drive USB yang terinfeksi Mungkinkah Teknik Cyber-Spionase NSA Ini Digunakan Terhadap Anda?Jika NSA dapat melacak Anda - dan kami tahu itu bisa - demikian juga penjahat cyber. Inilah cara alat buatan pemerintah akan digunakan untuk melawan Anda nanti. Baca lebih banyak , dan menyebabkan sentrifugal berputar tak terkendali, yang akhirnya menyebabkan kerusakan parah pada mesin yang sensitif. Diduga Amerika Serikat dan Israel bertanggung jawab atas Stuxnet. Tampaknya masuk akal bahwa Kanada juga memiliki kemampuan internal ini, walaupun pada skala yang lebih kecil.

Di luar aplikasi malware tertentu, CSE tampaknya memiliki tenaga kerja yang terlatih dan terampil, yang dapat mengganggu dan membahayakan jaringan dan aplikasi. Presentasi PowerPoint yang bocor dari Perusahaan Keamanan Komunikasi yang disebut Cyber CSEC Cyber Threat Kemampuan - SIGINT dan ITS: Pendekatan ujung ke ujung 'memberikan penilaian dari atas ke bawah atas kemampuan mereka dari. Ini termasuk pertahanan sistem proaktif, tetapi juga mekanisme untuk "menonaktifkan" dan "menghancurkan infrastruktur musuh", serta mendistribusikan malware.

Versi Kebenaran Lainnya

Dalam beberapa tahun terakhir, pemerintah telah melihat peluang yang disajikan oleh media sosial menciptakan dan mengkomunikasikan narasi tertentu Bagaimana Media Sosial Adalah Medan Pertempuran Militer TerbaruInggris telah menghidupkan kembali Brigade ke - 77, terkenal karena penggunaan strategi yang tidak lazim selama WW2, di untuk mengumpulkan intelijen, menyebarkan propaganda dan mengontrol narasi menyeluruh di Facebook dan Indonesia. Mungkinkah mereka memperhatikanmu? Baca lebih banyak . Banyak negara, termasuk Cina, Inggris dan Israel, memiliki seluruh unit karyawan yang tugasnya adalah memompa propaganda ke Twitter, Facebook, dan di blogosphere.

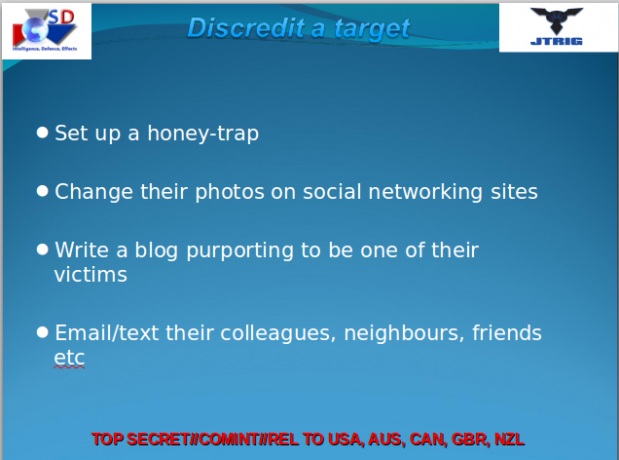

Juga telah diungkapkan, berdasarkan dokumen-dokumen ini, bahwa Kanada juga mampu 'taktik penipuan'.

Ini termasuk tindakan flag bendera palsu ’, di mana tindakan kriminal secara keliru dikaitkan dengan aktor negara atau non-negara, serta tindakan biasa lainnya, tetapi juga taktik penipuan. Ini termasuk mencurangi jajak pendapat online untuk menghasilkan hasil yang menguntungkan; mendistribusikan informasi yang diketahui salah; dan situs jejaring sosial 'astroturfing' dengan pesan yang menipu atau tidak jujur, untuk menghilangkan pesan yang bertentangan, dan untuk menghadirkan satu sudut pandang sebagai yang dominan.

Apa Artinya Ini Bagi Orang Kanada?

Kebanyakan orang yang berakal melihat perlunya dinas intelijen. Abad ke-21 adalah abad yang berbahaya, dan itu semakin berbahaya. Namun, tidak dapat dipungkiri bahwa memiliki layanan intelijen yang beroperasi dengan impunitas dan tanpa pengawasan yudisial pada akhirnya merusak privasi, keamanan, dan kebebasan.

Ini adalah sentimen yang digaungkan oleh Ronald Deibert, direktur Citizen Lab, berbicara dengan Canadian Broadcasting Corporation.

“Ini adalah kekuatan luar biasa yang seharusnya hanya diberikan kepada pemerintah dengan rasa takut yang luar biasa dan hanya dengan investasi besar yang berhubungan dalam sistem pengawasan, tinjauan, dan publik yang sama kuatnya akuntabilitas, ”

Apakah ada kemauan politik untuk benar-benar mereformasi dinas intelijen Kanada masih harus dilihat, terutama dengan ancaman yang selalu ada dari para teroris ekstrim seperti ISIL.

Beberapa orang meragukan bahwa strategi CSE untuk melindungi Kanada sangat membantu, atau hanya memperburuk ancaman yang ada. Saya berbicara dengan Cory Doctorow, penulis Kanada "Little Brother" dan pendiri Boing Boing. Dia berkata:

“Mengamankan infrastruktur elektronik Kanada harus dimulai dengan menemukan dan memperbaiki banyak kesalahan dalam kode, OS dan sistem yang Kanada, bisnis Kanada dan pemerintah Kanada dan lembaga - lembaganya bergantung untuk seumur hidup dan kematian. Layanan keamanan memprioritaskan pelanggaran - - menemukan bug dan merahasiakannya sehingga mereka dapat menggunakannya untuk meretas "orang jahat" - dan itu berarti bahwa mereka secara konstitusional tidak mampu melakukan tugas defensif mereka kepada kami tanpa mengorbankan utama mereka taktik

Apa pun bug yang mereka [CSA] temukan dan persenjakan juga ditemukan dan dieksploitasi oleh mata-mata asing, penjahat kecil dan terorganisir, dan pengembara dan penjahat dari setiap deskripsi. Dengan membuat kami rentan terhadap ancaman ini sehingga mereka dapat memainkan permainan peran langsung Tom-Clancy, mereka membatalkan tugas mereka kepada publik Kanada dan Kanada sendiri. Itu adalah ketidakpedulian yang bejat pada skala yang aneh. ”

Waktu adalah segalanya

Bukan kebetulan First Look Media merilis dokumen-dokumen ini hanya beberapa minggu sebelum parlemen Kanada jatuh tempo untuk memilih RUU C-51, juga dikenal sebagai Undang-Undang Anti Terorisme, dan sementara RUU ini masih sangat banyak diperdebatkan. Kami telah mempelajari sejauh mana layanan keamanan Kanada dapat berkompromi dan mengganggu komputer jaringan, dan mengungkapkan bagaimana mereka melakukannya dengan sedikit atau tanpa pengawasan yudisial, dan itu * mengkhawatirkan *.

Tapi tidak ada yang sama mengkhawatirkannya dengan Bill C-51. Sepotong undang-undang yang kontroversial ini akan membuat agensi intelijen domestik, CSIS (Layanan Keamanan Intelijen Kanada) lebih mudah menggunakan infrastruktur canggih CSE.

Kelompok kebebasan sipil juga khawatir bahwa C-51 juga dapat mengakibatkan pembatasan kebebasan untuk protes, kebebasan berekspresi, dan melemahnya hak privasi.

Wahyu-wahyu ini saja tidak mungkin mengacaukan Bill C-51. Itu hanya akan terjadi sebagai konsekuensi dari orang-orang yang marah dan menekan perwakilan mereka. Namun, apa yang kami pelajari menyoroti kekuatan yang sudah dimiliki oleh layanan keamanan Kanada, dan mengajukan pertanyaan apakah mereka harus diperluas lebih jauh. Terutama ketika orang Kanada sudah sangat diawasi, baik di rumah, online, dan bahkan di perbatasan.

Tapi bagaimana menurutmu? Apakah bisa diterima untuk mengawasi warga secara massal dan meretas komputer tanpa surat perintah, ketika itu atas nama keselamatan publik? Apakah Anda ingin melihat lebih banyak pengawasan yudisial atas CSE? Apa pun yang Anda pikirkan, saya ingin mendengarnya. Tinggalkan saya komentar di bawah, dan kami akan bicara.

Matthew Hughes adalah pengembang dan penulis perangkat lunak dari Liverpool, Inggris. Dia jarang ditemukan tanpa secangkir kopi hitam pekat di tangannya dan sangat menyukai Macbook Pro dan kameranya. Anda dapat membaca blognya di http://www.matthewhughes.co.uk dan ikuti dia di twitter di @matthewhughes.