Iklan

Ransomware terus meningkat. Penjahat dunia maya telah mempertaruhkan taruhannya Melampaui Komputer Anda: 5 Cara Ransomware Akan Membawa Anda Menjadi Tawanan di Masa DepanRansomware mungkin adalah malware paling jahat di luar sana, dan para penjahat yang menggunakannya menjadi lebih banyak lanjut, Berikut lima hal mengkhawatirkan yang bisa disandera segera, termasuk rumah pintar dan pintar mobil. Baca lebih banyak dalam pertempuran untuk data Anda, memperkenalkan sejumlah malware canggih yang dirancang untuk mengenkripsi data pribadi Anda. Tujuan utama mereka adalah memeras uang dari Anda. Kecuali permintaan mereka dipenuhi, file terenkripsi Anda akan tetap di luar jangkauan.

Tidak tersedia. Kalah.

Serangan terhadap individu tidak merusak. Mereka juga tidak memiliki berita utama. Tapi 2015 melihat FBI menerima hanya di bawah 2.500 keluhan berkaitan langsung dengan serangan terkait ransomware, sejumlah $ 24 juta dalam kerugian bagi para korban.

Lebih dari dua minggu yang lalu, varian ransomware baru,

Petya, muncul. Namun, segera setelah peneliti keamanan mulai memberikan peringatan terkait kemampuan ransomware dan mode serangan tertentu, seorang individu yang kesal memecahkan Petya enkripsi. Ini berarti ribuan calon korban dapat dengan aman mendekripsi file mereka, menghemat waktu, uang, dan gunung frustrasi.Kenapa Petya Berbeda

Ransomware infeksi biasanya mengikuti jalur linier Apa itu Bootkit, dan Apakah Nemesis Ancaman Asli?Peretas terus menemukan cara untuk mengganggu sistem Anda, seperti bootkit. Mari kita lihat apa itu bootkit, bagaimana varian Nemesis bekerja, dan pertimbangkan apa yang dapat Anda lakukan untuk tetap jelas. Baca lebih banyak . Setelah sistem dikompromikan, itu ransomware memindai seluruh komputer Jangan Jatuh dari Scammers: Panduan Untuk Ransomware & Ancaman Lainnya Baca lebih banyak dan memulai proses enkripsi. Tergantung pada varian ransomware Hindari Korban Jatuh Ke Tiga Penipuan Ransomware iniBeberapa penipuan ransomware terkemuka sedang beredar saat ini; mari kita bahas tiga yang paling dahsyat, sehingga Anda bisa mengenalinya. Baca lebih banyak , lokasi jaringan juga dapat dienkripsi. Setelah proses enkripsi selesai, ransomware mengirimkan pesan kepada pengguna yang memberi tahu mereka tentang pilihan mereka: bayar, atau kalah Don't Pay Up - Cara Mengalahkan Ransomware!Bayangkan saja jika seseorang muncul di depan pintu Anda dan berkata, "Hei, ada tikus di rumah Anda yang tidak Anda ketahui. Beri kami $ 100 dan kami akan menyingkirkan mereka. "Ini adalah Ransomware ... Baca lebih banyak .

Variasi terbaru dalam ransomware telah melihat file pengguna pribadi diabaikan, memilih untuk mengenkripsi Tabel File Master (MFT) dari drive C:, membuat komputer secara efektif tidak berguna.

Tabel File Master

Petya sebagian besar telah didistribusikan kampanye email jahat.

“Korban akan menerima email yang dirancang untuk terlihat dan dibaca seperti surat pemberitahuan yang berkaitan dengan bisnis dari seorang“ pelamar ”yang mencari posisi di sebuah perusahaan. Itu akan menghadirkan hyperlink ke lokasi penyimpanan Dropbox bagi pengguna, yang konon akan membiarkan pengguna mengunduh mengatakan curriculum vitae (CV) pelamar. "

Setelah diinstal, Petya mulai mengganti Master Boot Record (MBR). MBR adalah informasi yang disimpan di sektor pertama hard disk, berisi kode yang menempatkan partisi primer aktif. Proses menimpa mencegah Windows dari memuat secara normal, serta mencegah akses ke Mode Aman.

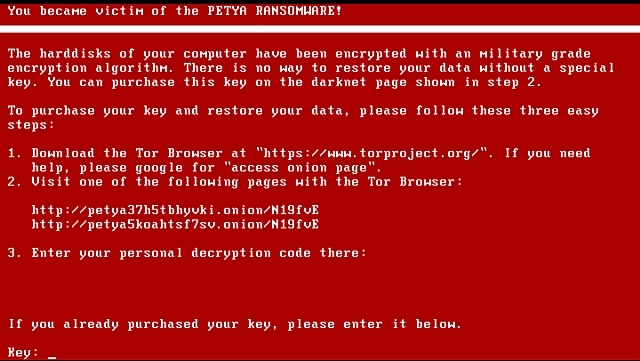

Setelah Petya menimpa MBR, ia mengenkripsi MFT, sebuah file yang ditemukan di partisi NTFS yang berisi informasi penting tentang setiap file lain di drive. Petya kemudian memaksa sistem restart. Saat reboot, pengguna menemukan pemindaian CHKDSK palsu. Sementara pemindaian tampaknya memastikan integritas volume, yang terjadi adalah sebaliknya. Ketika CHKDSK selesai dan Windows mencoba memuat, MBR yang dimodifikasi akan menampilkan tengkorak ASCII dengan ultimatum untuk membayar uang tebusan, biasanya dalam Bitcoin.

Harga pemulihan sekitar $ 385, meskipun ini dapat berubah berdasarkan nilai tukar Bitcoin. Jika pengguna memutuskan untuk mengabaikan peringatan itu, tebusan Bitcoin berlipat ganda. Jika pengguna terus menolak upaya pemerasan, penulis ransomware Petya akan menghapus kunci enkripsi.

Misi Hack-Petya

Di mana desainer ransomware biasanya sangat berhati-hati dalam memilih enkripsi mereka, penulis Petya "menyelinap." Pemrogram yang tidak dikenal menemukan cara untuk memecahkan enkripsi Petya setelah suatu "Kunjungan Paskah ke ayah mertuaku membuatku [dia] ke dalam kekacauan ini."

Retak ini mampu mengungkapkan kunci enkripsi yang diperlukan untuk membuka kunci rekaman boot master terenkripsi, merilis file sistem captive. Untuk mendapatkan kembali kendali atas file, pengguna harus terlebih dahulu menghapus hard drive yang terinfeksi dari komputer dan melampirkannya ke komputer lain yang berfungsi. Mereka kemudian dapat mengekstraksi sejumlah string data untuk masuk ke dalam alat.

Mengekstraksi data itu sulit, membutuhkan alat dan pengetahuan khusus. Untungnya, karyawan Emsisoft Fabian Wosar menciptakan alat khusus untuk mengatasi masalah ini, menjadikan "dekripsi aktual lebih ramah pengguna." Anda dapat menemukan Petya Sector Extractor di sini. Unduh dan simpan ke desktop komputer yang digunakan untuk perbaikan.

Bisakah "jurnalis" mulai mengerjakan pekerjaan rumahnya? Saya tidak bertanggung jawab atas Petya yang dapat diuraikan. Kredit @leo_and_stone.

- Fabian Wosar (@fwosar) 15 April 2016

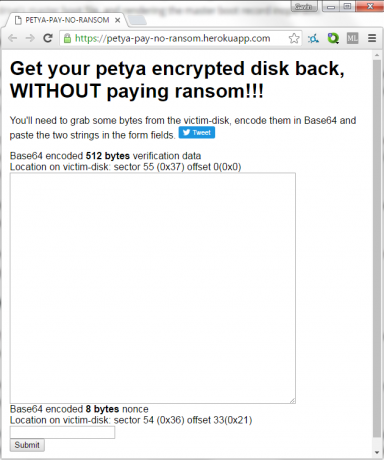

Alat Wosar mengekstrak 512-byte yang diperlukan untuk Petya retak, “Mulai dari sektor 55 (0x37j) dengan offset 0 dan nonce 8 byte dari sektor 54 (0x36) offset: 33 (0x21). " Setelah data diekstraksi, alat akan mengubahnya menjadi Base64 yang diperlukan pengkodean. Itu kemudian dapat dimasukkan ke dalam situs web petya-no-pay-tebusan.

Saya hanya menyediakan alat garis kecil ~ 50 yang membuat dekripsi aktual lebih ramah pengguna.

- Fabian Wosar (@fwosar) 15 April 2016

Setelah Anda membuat kata sandi dekripsi, catat. Anda sekarang harus mengganti hard drive, lalu boot sistem yang terinfeksi. Ketika layar kunci Petya muncul, Anda dapat memasukkan kunci dekripsi Anda.

Tutorial terperinci tentang ekstraksi string data, memasukkan data yang dikonversi ke situs web, dan menghasilkan kata sandi dekripsi dapat ditemukan di sini.

Dekripsi Untuk Semua Orang?

Kombinasi celah enkripsi leo-stone dan Petian Sector Extractor milik Fabian Wosar menjadikannya sebagai bacaan yang menyenangkan. Siapa pun yang memiliki pengetahuan teknis untuk mencari solusi untuk file-file terenkripsi mereka mungkin memiliki peluang untuk mendapatkan kembali kendali atas data mereka.

Sekarang solusinya telah disederhanakan, para pengguna tanpa rim pengetahuan teknis layak dapat mengambil mereka sistem yang terinfeksi ke bengkel lokal dan memberi tahu teknisi tentang apa yang perlu dilakukan, atau setidaknya apa yang mereka yakini perlu dilakukan.

Namun, bahkan sebagai jalur untuk memperbaiki ini varian ransomware tertentu telah menjadi jauh lebih mudah, ransomware masih besar, masalah yang terus berkembang yang dihadapi kita masing-masing Ransomware Terus Berkembang - Bagaimana Anda Dapat Melindungi Diri Anda? Baca lebih banyak . Dan, meskipun jalur itu lebih mudah ditemukan dan lebih mudah diikuti, penulis ransomware tahu ada sebagian besar pengguna yang tidak memiliki harapan mendekripsi file, satu-satunya peluang pemulihan melalui dingin, sulit, tidak bisa dilacak Bitcoin.

Meskipun pengkodean awal mereka kecerobohan, Saya yakin penulis ransomware Petya tidak duduk-duduk, merasa kasihan pada diri mereka sendiri. Sekarang metode crack dan dekripsi ini mendapatkan traksi, mereka kemungkinan sedang bekerja memperbarui kode mereka untuk menonaktifkan solusi, menutup pintu pada pemulihan data sekali lagi.

Pernahkah Anda menjadi korban ransomware? Apakah Anda berhasil memulihkan file Anda, atau Anda membayar uang tebusan? Beri tahu kami di bawah!

Gavin adalah Penulis Senior untuk MUO. Dia juga Editor dan Manajer SEO untuk situs saudara perempuan yang berfokus pada crypto MakeUseOf, Blocks Decoded. Ia memiliki gelar BA (Hons), Menulis Kontemporer dengan Praktik Seni Digital yang dijarah dari perbukitan Devon, serta lebih dari satu dekade pengalaman menulis profesional. Dia menikmati banyak teh.