Iklan

Ransomware sedikit seperti pasir. Di mana-mana, dan membuat sandwich Anda renyah. Oke, mungkin bukan yang terakhir. Tetapi ransomware bersifat invasif, dan dapat mengenkripsi lebih dari yang Anda pikirkan. Menghancurkan file pribadi Anda cukup menyakitkan tanpa ransomware menyerang cadangan Anda juga.

Ada beberapa varian ransomware yang tidak hanya menyerang hard drive utama Anda, tetapi juga drive sistem lainnya. Drive awan juga tidak dihapus dari jalur tembak. Waktunya telah tiba - Anda perlu mempertimbangkan dengan tepat bagaimana Anda membuat cadangan file Anda, serta di mana cadangan itu disimpan.

Ransomware Hits Everywhere

Kami tahu serangan ransomware bisa sangat menghancurkan. Ransomware adalah gangguan khusus karena file yang ditargetkan: foto, musik, film, dan dokumen dari semua jenis, hanya untuk beberapa nama. Hard drive Anda diisi dengan file pribadi, kantor, dan bisnis adalah target utama untuk enkripsi. Setelah dienkripsi, Anda akan menemukan uang tebusan yang menuntut pembayaran -

biasanya dalam Bitcoin yang hampir tidak bisa dilacak - untuk rilis file Anda dengan aman.Dan bahkan kemudian, tidak ada jaminan Anda akan menerima kunci enkripsi atau alat dekripsi.

CryptoLocker

Itu CryptoLocker ransomware adalah salah satu varian tersebut CryptoLocker Adalah Malware Nastiest Ever & Inilah Yang Dapat Anda LakukanCryptoLocker adalah jenis perangkat lunak berbahaya yang membuat komputer Anda sepenuhnya tidak dapat digunakan dengan mengenkripsi semua file Anda. Ini kemudian menuntut pembayaran moneter sebelum akses ke komputer Anda dikembalikan. Baca lebih banyak yang mengenkripsi lebih dari sekadar hard drive lokal Anda. Ini pertama kali muncul pada 2013, menyebar melalui lampiran email yang terinfeksi. Setelah CryptoLocker diinstal pada suatu sistem, ia memindai hard drive lokal untuk daftar ekstensi file tertentu. Selain itu, ia memindai semua drive yang terhubung, baik itu USB atau drive jaringan.

Drive jaringan dengan akses baca / tulis akan dienkripsi dengan cara yang sama seperti hard drive lokal. Ini menghadirkan tantangan bagi bisnis di mana karyawan mengakses folder jaringan bersama.

Untunglah, peneliti keamanan membebaskan salinan CryptoLocker Is Dead: Begini Cara Anda Bisa Mendapatkan File Anda Kembali! Baca lebih banyak dari basis data korban CryptLocker, lengkap dengan setiap kunci enkripsi tunggal. Mereka membuat portal Decrypt CryptoLocker untuk membantu korban mendekripsi file mereka Kalahkan Scammers Dengan Alat Dekripsi Ransomware IniJika Anda telah terinfeksi oleh ransomware, alat dekripsi gratis ini akan membantu Anda membuka kunci dan memulihkan file Anda yang hilang. Jangan tunggu sebentar! Baca lebih banyak .

Tetapi dengan pengakuan mereka sendiri, mereka "Pada dasarnya beruntung," menggesek basis data korban selama take-down global botnet Gameover Zeus yang sangat besar 3 Ketentuan Keamanan Penting yang Perlu Anda PahamiBingung dengan enkripsi? Bingung oleh OAuth, atau membatu oleh Ransomware? Mari kita memoles beberapa istilah keamanan yang paling umum digunakan, dan persis apa artinya. Baca lebih banyak .

Evolusi: CryptoFortress

CryptoLocker muncul dan mengklaim lebih dari 500.000 korban. Berdasarkan Keith Jarvis dari Dell SecureWorks, CryptoLocker mungkin telah memeras sebanyak $ 30 juta dalam 100 hari pertama operasinya ($ 150 juta jika semua 500.000 korban membayar tebusan $ 300). Namun, penghapusan CryptoLocker bukanlah awal dari akhir untuk ransomware pemetaan driver jaringan.

Enkripsi CRYPTOFORTRESS menggunakan enkripsi RSA-AES 2048bit. Jenis enkripsi ini akan membutuhkan komputer 6,4 kuadriliun tahun untuk mendekripsi.

- CyberShiftTech (@CyberShiftTech) 25 Mei 2016

CryptoFortress ditemukan pada 2015 oleh peneliti keamanan yang disegani Kafeine. Memiliki penampilan dan pendekatan TorrentLocker TorrentLocker Adalah Ransomware Baru Di Bawah. Dan itu jahat. Baca lebih banyak , tetapi satu kemajuan penting: ia dapat mengenkripsi drive jaringan yang tidak dipetakan.

Biasanya, ransomware mengambil daftar drive jaringan yang dipetakan, mis. C:, D:, E:, dan seterusnya. Kemudian memindai drive, membandingkan ekstensi file, kemudian mengenkripsi mereka yang cocok. Selain itu, CryptoFortress menyebutkan semua saham Server Message Block (SMB) jaringan terbuka - dan mengenkripsi semua yang ditemukan.

Dan Kemudian Datang Locky

Locky adalah varian ransomware lain Ancaman Keamanan Baru Anda untuk 2016: JavaScript RansomwareLocky ransomware telah mengkhawatirkan para peneliti keamanan, tetapi sejak menghilang singkat dan kembali sebagai ancaman ransomware JavaScript lintas platform, banyak hal telah berubah. Tetapi apa yang dapat Anda lakukan untuk mengalahkan ransomware Locky? Baca lebih banyak , terkenal karena mengubah setiap ekstensi file menjadi .locky, serta menargetkan wallet.dat - dompet Bitcoin. Locky juga menargetkan file lokal dan file pada jaringan yang tidak dipetakan, benar-benar memperebutkan nama file dalam proses. Perebutan ini membuat proses pemulihan proposisi lebih sulit.

Sampai sekarang, Locky tidak memiliki decryptor.

Ransomware di Cloud

Ransomware telah melampaui penyimpanan fisik lokal dan jaringan kami, melampaui awan. Ini menyajikan masalah yang signifikan. Penyimpanan cloud secara teratur disebut-sebut sebagai salah satu opsi cadangan teraman. Menjaga data Anda dicadangkan, jauh dari jaringan lokal dan langsung Anda harus menyediakan isolasi. Sayangnya, varian ransomware tertentu telah menghapus keamanan itu.

Status Cloud RightScale melaporkan menemukan 82 persen perusahaan menggunakan strategi multi-cloud. SEBUAH pelajaran lanjutan (Slideshare ebook) oleh Intuit menemukan 78 persen usaha kecil akan sepenuhnya berada di cloud pada tahun 2020. Migrasi drastis bisnis besar dan kecil membuat layanan cloud menciptakan target yang ditetapkan dengan baik untuk pemasok ransomware.

Ransom_Cerber.cad

Aktor jahat akan menemukan jalan masuk. Rekayasa sosial dan email phishing adalah alat utama, dan mereka dapat digunakan untuk menghindari kontrol keamanan yang solid. Tren peneliti keamanan Mikro menemukan varian ransomware tertentu bernama RANSOM_CERBER.CAD. Ini digunakan untuk menargetkan pengguna rumahan dan bisnis Microsoft 365, platform cloud dan produktivitas.

Varian Cerber mampu "mengenkripsi 442 tipe file menggunakan kombinasi AES-265 dan RSA, memodifikasi Zona Internet Explorer mesin. Pengaturan, hapus salinan bayangan, nonaktifkan Perbaikan Startup Windows dan akhiri proses ”termasuk Outlook, The Bat!, Thunderbird, dan Microsoft Kata.

Lebih jauh, dan ini adalah perilaku yang ditunjukkan oleh varian ransomware lainnya, Cerber menanyakan geolokasi sistem yang terpengaruh. Jika sistem host adalah anggota Commonwealth of Independent States (bekas negara-negara Uni Soviet seperti Rusia, Moldova, dan Belarus), ransomware akan berakhir dengan sendirinya.

Cloud sebagai Alat Infeksi

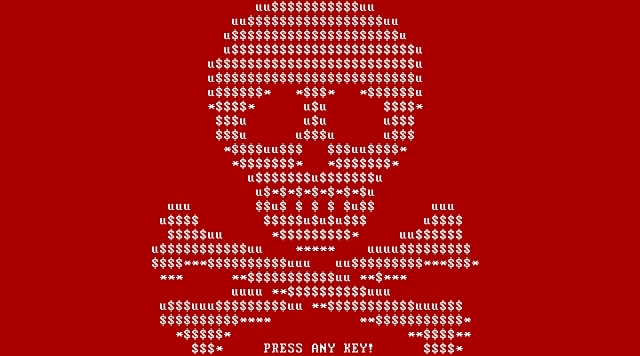

Ransomware Petya pertama kali muncul pada tahun 2016. Itu terkenal karena beberapa hal. Pertama, Petya dapat mengenkripsi seluruh Master Boot Record (MBR) PC, menyebabkan sistem macet ke layar biru. Ini membuat seluruh sistem pada dasarnya tidak dapat digunakan. Saat reboot, uang tebusan Petya ditampilkan sebagai gantinya, menunjukkan tengkorak dan menuntut pembayaran dalam Bitcoin.

Kedua, Petya menyebar ke beberapa sistem melalui file yang terinfeksi di-host di Dropbox, menyamar sebagai resume. Tautan ini disamarkan sebagai rincian pemohon, padahal itu sebenarnya tautan ke eksekusi yang dapat mengekstrak sendiri yang memasang ransomware.

Pada gilirannya keberuntungan, seorang programmer yang tidak dikenal berhasil memecahkan ransomware Petya Akankah The Petya Ransomware Retak Membawa Kembali File Anda?Varian ransomware baru, Petya, telah dipecahkan oleh korban yang marah. Ini adalah kesempatan untuk mengatasinya pada penjahat cyber, karena kami menunjukkan kepada Anda cara membuka kunci data tebusan Anda. Baca lebih banyak enkripsi. Retak mampu mengungkapkan kunci enkripsi yang diperlukan untuk membuka kunci MBR dan melepaskan file captive.

Menggunakan layanan cloud untuk menyebarkan ransomware dapat dimengerti. Pengguna telah didorong untuk menggunakan solusi penyimpanan cloud untuk membuat cadangan data karena menawarkan lapisan keamanan tambahan. Keselamatan adalah pusat keberhasilan layanan cloud. Iman ini sekarang dapat dieksploitasi secara kejam, dengan kepercayaan orang-orang terhadap keamanan awan berbalik melawan mereka.

Ransomware Mendapat Di Mana Saja

Penyimpanan cloud, drive jaringan yang dipetakan dan tidak dipetakan, dan file lokal tetap rentan terhadap ransomware. Ini bukan hal baru. Namun, aktor jahat yang secara aktif menargetkan file yang dicadangkan meningkatkan tingkat kekhawatiran. Pada gilirannya, itu berarti tindakan pencegahan tambahan harus diambil.

Menyimpan cadangan offline yang terpisah Lindungi Data Anda Dari Ransomware Dengan 5 Langkah IniRansomware menakutkan, dan jika itu terjadi pada Anda, itu bisa membuat Anda merasa tidak berdaya dan dikalahkan. Itu sebabnya Anda harus mengambil langkah-langkah pencegahan ini agar Anda tidak lengah. Baca lebih banyak file penting sekarang penting untuk pengguna rumahan dan bisnis. Lakukan sekarang - itu mungkin tindakan yang membantu Anda mengembalikan tanda vital Anda setelah infeksi ransomware yang tidak terduga, dari sumber yang sama tidak terduga.

Apakah Anda memiliki penyimpanan cloud yang disusupi oleh ransomware? Apa yang kamu lakukan? Apa solusi cadangan favorit Anda? Bagikan kiat keamanan penyimpanan cloud Anda dengan pembaca kami di bawah ini!

Kredit Gambar: iJeab / Shutterstock

Gavin adalah Penulis Senior untuk MUO. Dia juga Editor dan Manajer SEO untuk situs saudara perempuan yang berfokus pada crypto MakeUseOf, Blocks Decoded. Ia memiliki gelar BA (Hons), Menulis Kontemporer dengan Praktik Seni Digital yang dijarah dari perbukitan Devon, serta lebih dari satu dekade pengalaman menulis profesional. Dia menikmati banyak teh.